PCI DSS 4.0 et SBOM

Interlynk

La norme de sécurité des données PCI (<a id="1">PCI DSS</a>) est l'assurance sous laquelle toutes les transactions par carte de crédit modernes ont lieu.

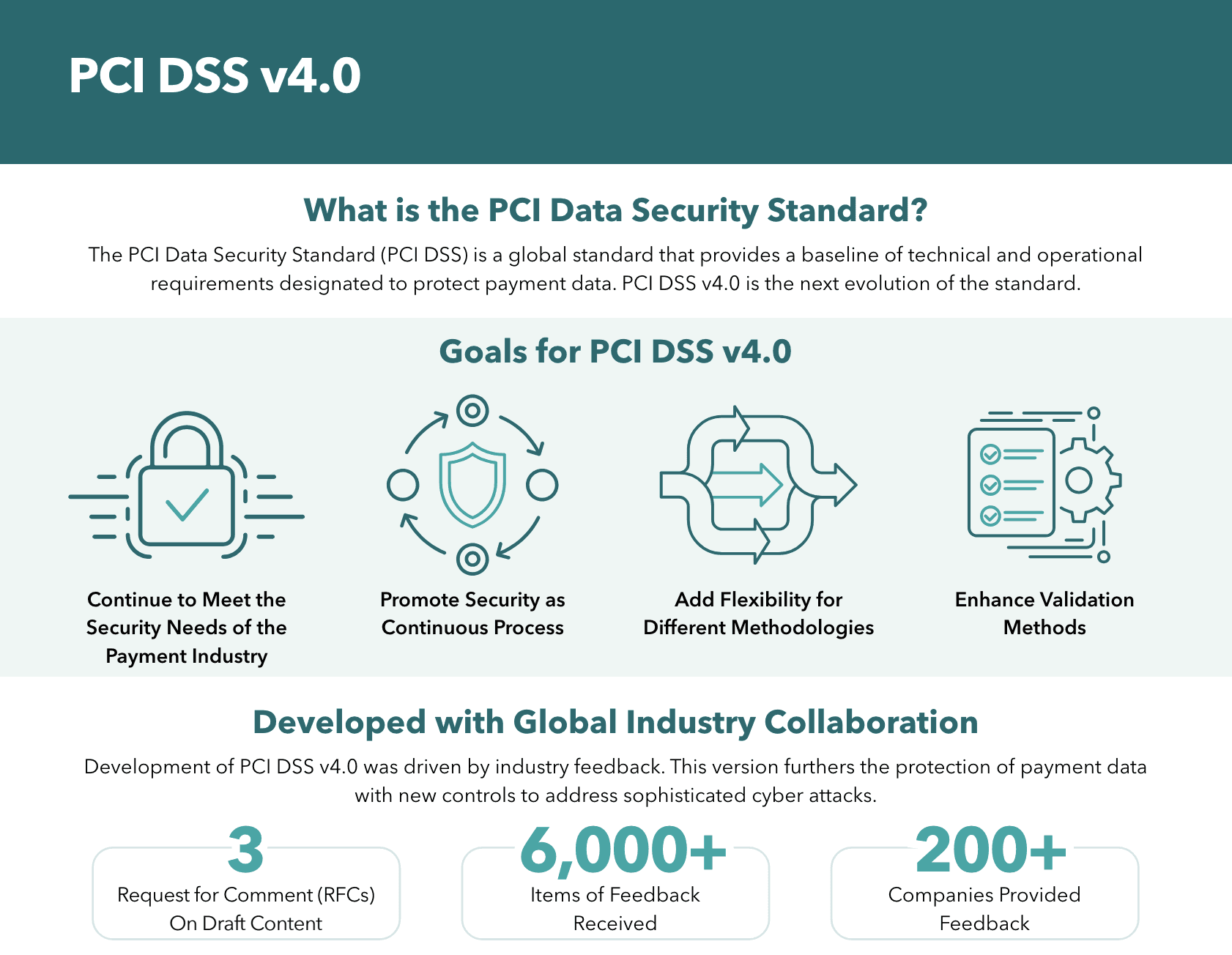

C'est une norme mondiale qui fournit une base des exigences techniques et opérationnelles conçues pour protéger les données de compte. Les exigences visent à protéger l'ensemble du cycle de vie d'une transaction par carte de crédit, y compris le stockage, le traitement, la transmission et l'accès.

Source : PCI DSS V4.0 en un coup d'œil

La prochaine évolution de PCI DSS est la version 4.0, basée sur les retours de plus de 200 entreprises. Cela a pris quelques années avec pour objectifs explicites la sécurité comme un processus continu, la flexibilité et des améliorations dans les méthodes de validation.

PCI DSS v4.0 et SBOM

Source: PCI DSS V4.0 en un coup d'œil

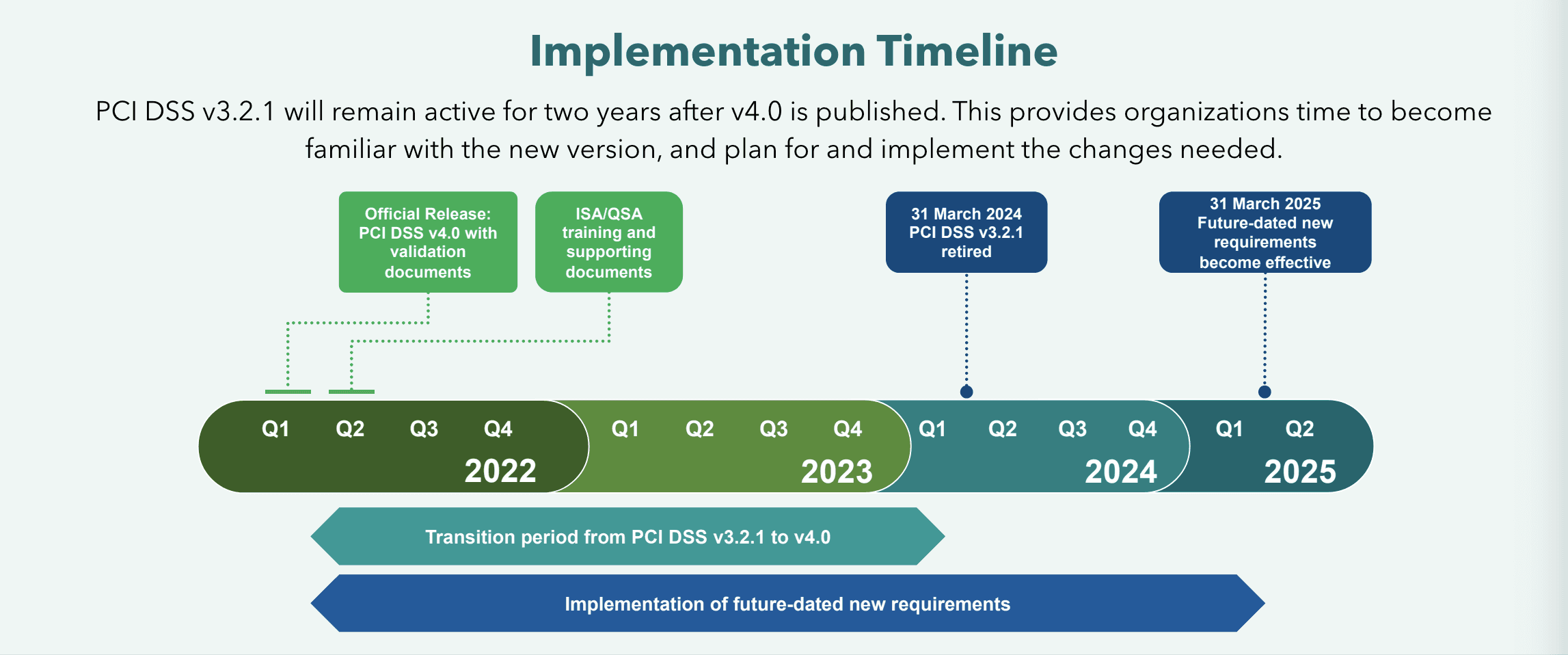

La version 3.2.1 a été retirée le 31 mars 2023, et la conformité avec la version 4.0 ajoute 64 nouvelles exigences.

13 de ces exigences nécessitent une conformité immédiate, et les 51 autres ont une date d'entrée en vigueur du 31 mars 2025.

Bien que la norme ne décrive pas un mécanisme de mise en œuvre, deux exigences décrites comme - Exigences Évolutives - sont les mieux adaptées à la conformité utilisant SBOM.

Exigence 6.3.2

Objectif

Identifier et lister tous les logiciels sur mesure et personnalisés de l'entité, ainsi que tout logiciel tiers incorporé dans les logiciels sur mesure et personnalisés de l'entité, permet à l'entité de gérer les vulnérabilités et les correctifs. Les vulnérabilités dans les composants tiers (y compris les bibliothèques, les API, etc.) intégrés dans le logiciel d'une entité rendent également ces applications vulnérables aux attaques. Savoir quels composants tiers sont utilisés dans le logiciel de l'entité et surveiller la disponibilité des correctifs de sécurité pour résoudre les vulnérabilités connues est essentiel pour garantir la sécurité du logiciel.

Rôle du SBOM

Les organisations peuvent créer un SBOM pour chaque bibliothèque, application ou API développée en interne et demander à leurs fournisseurs technologiques de fournir un SBOM pour toute bibliothèque, application ou API faisant partie du traitement des cartes.

Cela crée automatiquement un inventaire de tous les composants utilisés - qu'ils soient internes ou non. Ces SBOM peuvent être facilement associés à toutes les vulnérabilités connues en utilisant des plateformes telles qu'Interlynk. De plus, Interlynk permet de suivre l'exploitation et le rythme des correctifs, garantissant que tout objectif organisationnel en matière de correction peut être géré à partir d'un seul endroit.

Exigence 11.3.1.1

But

Identifier et traiter rapidement les vulnérabilités réduit la probabilité qu'une vulnérabilité soit exploitée et le compromis potentiel d'un composant système ou des données du titulaire de carte. Des analyses de vulnérabilité effectuées au moins tous les trois mois fournissent cette détection et identification.

Rôle du SBOM

Au lieu d'attendre les analyses trimestrielles, le SBOM permet une surveillance continue des vulnérabilités. Des plateformes telles qu'Interlynk suivent les vulnérabilités récemment divulguées et utilisent un inventaire SBOM construit en conformité avec l'exigence 6.3.2 pour notifier lors de la découverte de nouvelles vulnérabilités par rapport aux inventaires.

Cela rend facile l'identification des vulnérabilités des applications et leur gravité, vérifier leurs probabilités d'exploitation et leur statut, et garder une trace de leur état à travers plusieurs versions du produit en utilisant VEX.

---

Alors que le PCI DSS v4.0 progresse dans l'adoption, la plateforme Interlynk capture en continu les exigences de sécurité directement des pipelines de construction et des fournisseurs, enrichit les données sous-jacentes pour faire ressortir les risques de sécurité à jour, et facilite la collaboration entre les équipes de développement et de sécurité pour garantir une conformité toujours prête et suit un aperçu complet pour tenir les parties prenantes informées.

Étant donné que cela est entièrement construit sur le SBOM, un effet secondaire immédiat est la conformité avec les exigences connexes telles que celles émergentes de la loi sur la résilience cybernétique (CRA) ou la mise en œuvre de l'ordre exécutif 14028 (EO14028).

Le compte à rebours pour le PCI DSS 4.0 est lancé, et il reste moins de huit mois pour se conformer. Contactez Interlynk pour découvrir comment nous pouvons aider à satisfaire ces exigences.