Orientation technique SBOM pour l'Inde

interconnexion

India CERT-in SBOM Conseils Techniques

CERT-In, ou l'Équipe Indienne d'Intervention d'Urgence en Informatique, est l'agence nationale responsable de la réponse aux incidents de cybersécurité en Inde. Établie en 2004 et opérant sous le Ministère de l'Électronique et de la Technologie de l'Information (MeitY), CERT-In a pour mission d'améliorer la sécurité des infrastructures numériques de l'Inde. L'organisation joue un rôle crucial dans la prévention, la détection et la réponse aux menaces de cybersécurité qui pourraient affecter les réseaux indiens, les agences gouvernementales, les entreprises et les citoyens. CERT-In a également rendu obligatoire pour certains secteurs de signaler les incidents de cybersécurité dans des délais spécifiés pour améliorer la réponse aux incidents et la sécurité nationale.

En octobre, CERT-in a publié des lignes directrices techniques SBOM pour le secteur public indien, les gouvernements, les services essentiels, les organisations impliquées dans l'exportation de logiciels et l'industrie des services logiciels. Ce document de 7 chapitres se concentre sur l'exposition de la valeur de SBOM, la mise en place de processus et de pratiques et répertorie les recommandations et les meilleures pratiques.

Dans ce post, nous saisissons les principaux aspects des conseils.

Avantages et cas d'utilisation des SBOM

Les documents CERT-In suivent les principaux avantages de l'adoption d'un programme SBOM :

Gestion efficace de la sécurité

Réponse efficace aux incidents

Identification des vulnérabilités et gestion des correctifs

Sécurité de la chaîne d'approvisionnement

Aide à garantir la conformité

Efficacité opérationnelle améliorée

et recommande le SBOM pour des cas d'utilisation couvrant :

Développement et maintenance de logiciels

(Software) Gestion de la chaîne d'approvisionnement

Cybersécurité

Conformité réglementaire

Gestion des risques

Interopérabilité et compatibilité

Mise en œuvre SBOM

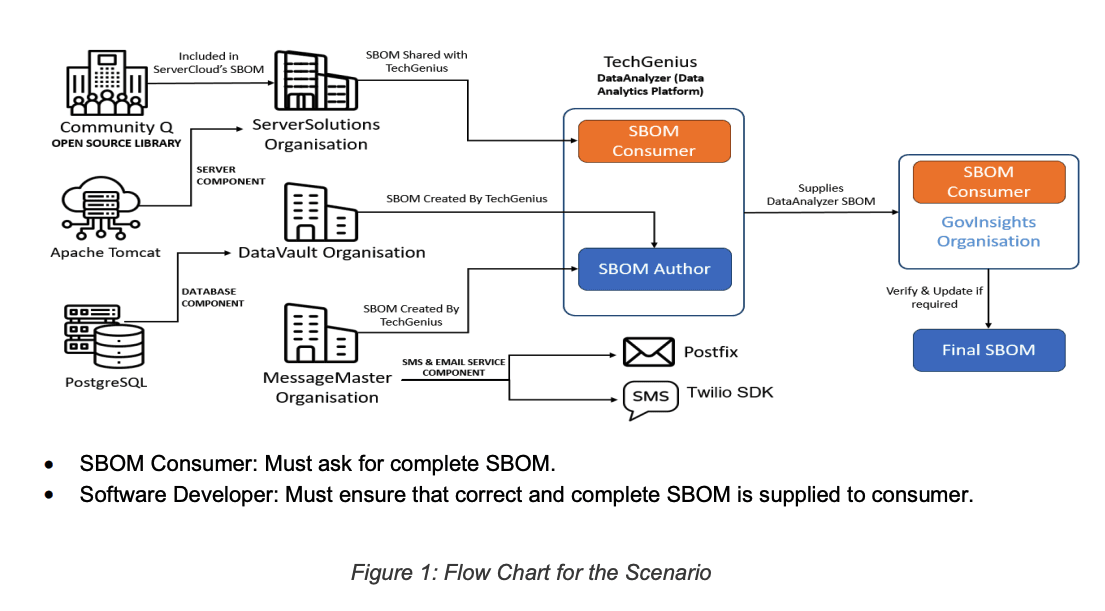

Le document inclut un exemple d'implémentation de bout en bout pour le SBOM avec la recommandation de le mettre à jour à mesure que de nouvelles informations deviennent disponibles, même si le composant lui-même n'a pas changé. La construction du SBOM, la demande et son flux d'exécution sont montrés dans la Figure 1 du document. La responsabilité de fournir un SBOM précis et complet incombe au développeur de logiciels plutôt qu'au consommateur.

Classification SBOM

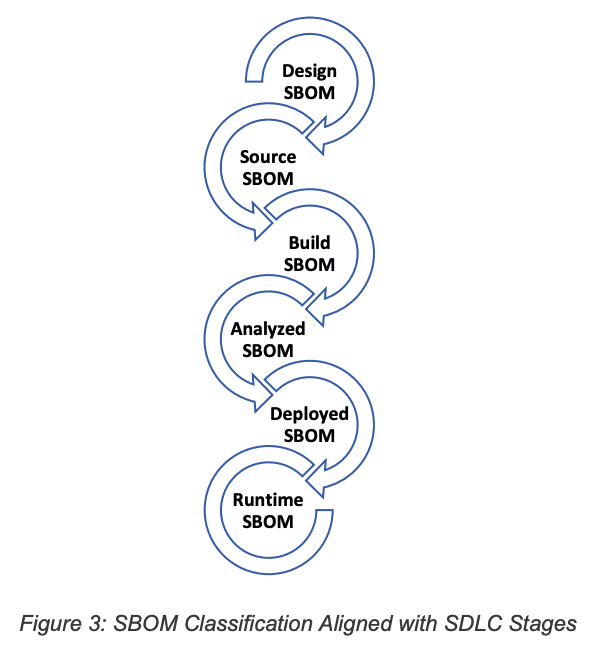

Le document classe le SBOM par la phase à laquelle il est généré. Spécifiquement :

SBOM de conception : composants prévus pendant la phase de conception

SBOM source : reflète l'environnement de développement y compris les fichiers sources et les dépendances

SBOM de construction : en résultant du processus de construction

SBOM analysé : en inspectant l'artéfact final

SBOM déployé : inventaire des logiciels installés

SBOM d'exécution : surveillance des composants actifs dans le SBOM

Les détails au sein du SBOM sont également décrits en fonction de leurs niveaux de complétude et de son implication sur l'utilisation. Spécifiquement :

SBOM de haut niveau : Fournit un résumé général des composants

SBOM de niveau n : Inclut des détails plus approfondis (détails de niveau n)

SBOM de livraison : Inclut chaque partie, bibliothèque et dépendance qui est publiée ou livrée

SBOM transitive : Inclut des dépendances directes, indirectes et transitives

SBOM complet : Inclut une liste exhaustive de toutes ses parties, dépendances et métadonnées associées

Feuille de route SBOM

CERT-in recommande d'adopter la SBOM par le biais de trois phases de mise en œuvre : DÉBUT, PROGRÈS et AVANCÉE.

DÉBUT

Le début de la SBOM est la phase fondamentale pour atteindre les objectifs suivants :

Identifier les actifs critiques

Créer un plan de projet pour le processus de gestion des changements

Identifier le format SBOM et ses exigences minimales

Identifier les exigences de sécurité et les outils pour travailler avec la SBOM

Ajouter la SBOM au processus d'approvisionnement en logiciels

PROGRÈS

Le progrès de la SBOM est le niveau de maturité suivant, axé sur l'identification unique des composants et l'intégration de la SBOM dans le SDLC.

Créer une liste de contrôle sécurisée pour l'installation et l'exploitation

Attribuer un identifiant unique à chaque composant

Cartographier la SBOM du fournisseur avec la SBOM interne du consommateur

Préparer la SBOM tant par l'organisation fournisseur que par l'organisation consommatrice

Intégrer la SBOM dans chaque phase du SDLC

Mettre en œuvre des contrôles d'accès, le cryptage, un rythme d'audit et une gestion sécurisée des configurations

AVANCÉE

L'avancée de la SBOM est la phase pour une gestion mature et évolutive de la SBOM avec un accent sur l'intégration avec les flux de travail existants tels que la gestion des vulnérabilités et la réponse aux incidents

Mettre en œuvre des processus de suivi des vulnérabilités

Utiliser la SBOM pour orienter la réponse aux incidents

Configurer un examen périodique et une analyse de la SBOM existante

Maintenir une sensibilisation aux nouveaux composants et aux avancées de l'industrie

Gestion des licences avec SBOM

En tant que l'une des spécifications SBOM, SPDX a évolué à partir de la gestion des licences logicielles, le document décrit les pratiques clés spécifiquement axées sur la gestion des licences de logiciels. Celles-ci incluent :

Le produit et tous ses composants doivent inclure une licence

Utilisez l'identifiant SPDX pour les licences

Envisagez d'utiliser des bases de données de licences alternatives - Scancode, LicenseDB, AboutCode, si la principale n'est pas trouvée

Attribuez un identifiant unique lorsqu'il n'est pas détecté dans ces bases de données

Utilisez l'expression de licence SPDX pour étendre, modifier ou créer des exceptions

Préparation de SBOM

Ce chapitre traite des domaines clés à remplir dans un SBOM et comprend des recommandations pour les éléments minimaux du SBOM y compris des champs de données spécifiques, le soutien à l'automatisation et les pratiques opérationnelles.

Champs de données

Nom du composant

Version du composant

Description du composant

Fournisseur du composant

Licence du composant

Origine du composant

Dépendances du composant

Vulnérabilités

État des correctifs

Date de fin de vie (EOL)

Criticité

Restrictions d'utilisation

Sommes de contrôle ou hachages

Commentaires ou notes

Auteur des données SBOM

Horodatage

Propriété exécutable

Propriété d'archive

Propriété structurée

Identifiant unique

Soutien à l'automatisation

Ce document décrit les avantages suivants de l'utilisation de la génération automatisée de SBOM et de sa lisibilité par machine utilisant les formats SBOM CycloneDX ou SPDX.

Automatisation de la découverte de composants

Suivi automatisé des versions

Analyse des dépendances

Évaluation automatique des vulnérabilités

Conformité aux licences

Génération automatisée de SBOM

Intégration DevSecOps

Reporting et visualisation

Intégration avec des plateformes d'orchestration de la sécurité

Surveillance et maintenance

Processus et pratiques pour SBOM

Ce chapitre est axé sur la mise en place de processus clés au sein du programme SBOM pour segmenter les responsabilités, établir une gouvernance tout en maximisant les avantages.

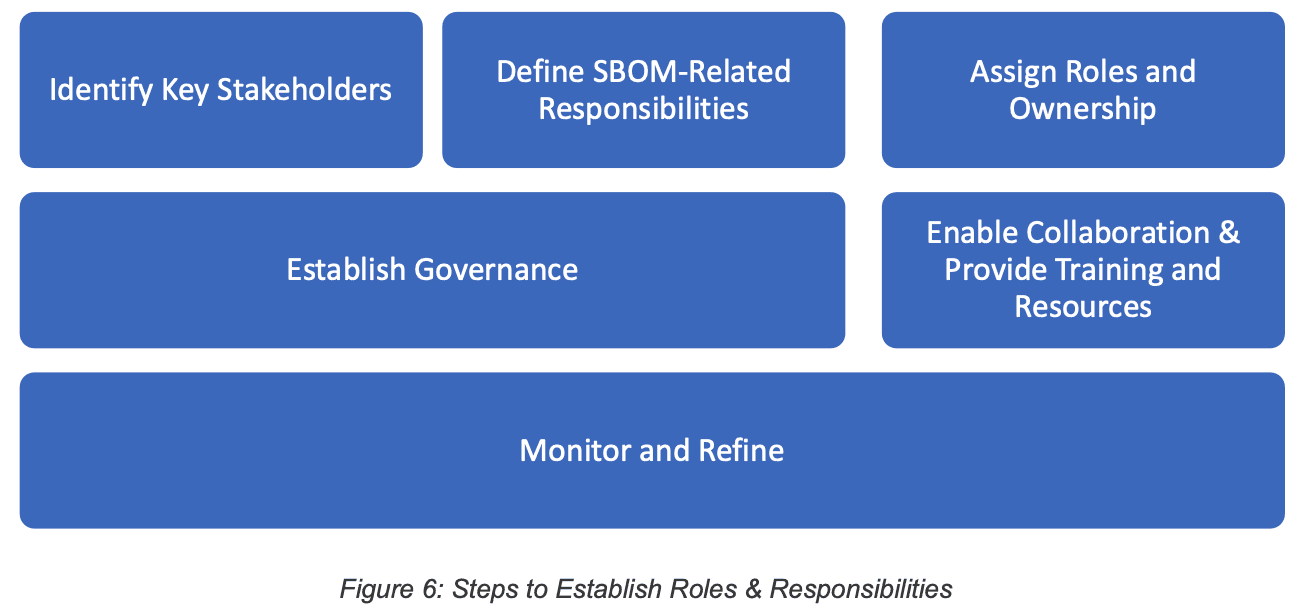

Établir Rôles et Responsabilités

Identifier les acteurs clés

Définir les responsabilités

Assigner des rôles et une propriété

Établir une gouvernance

Faciliter la collaboration

Fournir une formation et des ressources

Surveiller et affiner

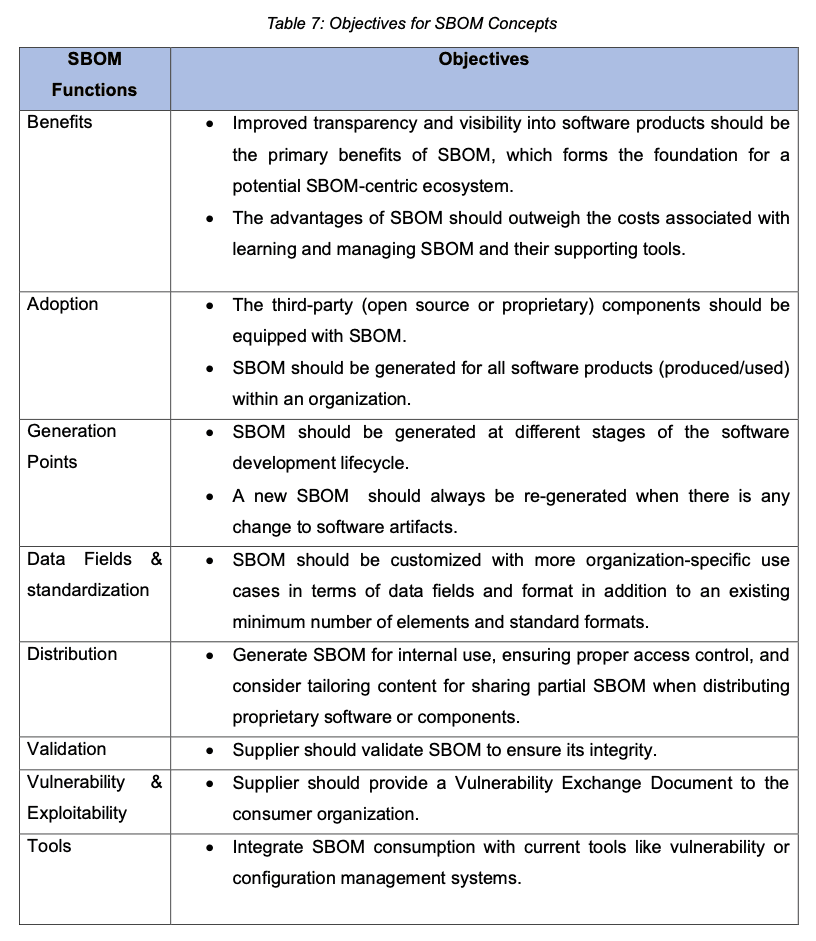

Feuille de route pour naviguer dans les fonctions de SBOM

Distribution sécurisée de SBOM

La section sur la distribution de SBOM se concentre sur l'énumération des options de distribution, des rôles et de la gestion de la sécurité et de la vérification des données.

Contrôle d'accès

SBOM Public et Privé

Mécanismes de distribution sécurisés

Génération et mises à jour automatiques de SBOM

Consommation et vérification de SBOM

Surveillance et audit

Réponse aux incidents et remédiation

Partage de SBOM

La section sur le partage de SBOM se concentre sur les implications et les outils pour partager SBOM en dehors de l'organisation, y compris avec les régulateurs.

Plateformes de partage de fichiers sécurisées

Intégrations API

Outils de collaboration

Plateformes et dépôts de l'industrie

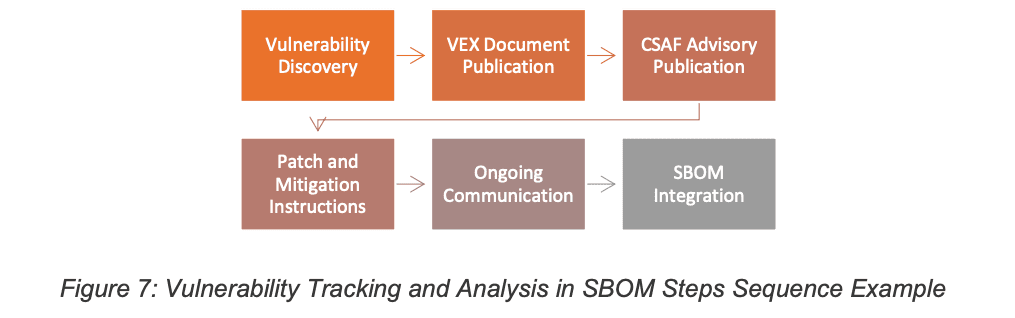

Suivi et analyse des vulnérabilités dans le SBOM

Le document recommande une fonction de suivi et d'analyse des vulnérabilités de SBOM en utilisant SBOM, le Document d'Échange de Vulnérabilités (VEX) et le Cadre Commun de Conseils de Sécurité (CSAF).

Document VEX

L'échange de l'exploitabilité des vulnérabilités (VEX) (incorrectement référencé comme Document d'Échange de Vulnérabilités) est recommandé pour le partage standardisé des informations sur les vulnérabilités et doit inclure l'un des statuts de vulnérabilité spécifiques au produit suivants :

Non affecté

Affecté

Corrigé

En enquête

CSAF

Le Cadre Commun de Conseils de Sécurité (CSAF) est recommandé pour la publication des avis de sécurité associés aux vulnérabilités. Cela doit inclure la vulnérabilité, la description, les versions de produit affectées, les évaluations de gravité et les étapes de mitigation recommandées.

Bases de Données de Vulnérabilités Diverses

Le document recommande l'intégration avec des bases de données de vulnérabilités diverses pour une visibilité complète et pour aider à la remédiation priorisée.

Shift-Left dans le SDLC

Dans l'approche Shift Left pour la construction, il est conseillé de mettre en œuvre la génération et l'analyse de SBOM dans les phases antérieures du SDLC telles que la construction et l'emballage afin de s'assurer que les vulnérabilités exploitables sont détectées et atténuées encore plus tôt.

Meilleures Pratiques de SBOM

Le document se conclut par 15 recommandations et 16 meilleures pratiques résumant les aspects clés de SBOM abordés précédemment dans le document. Les départements et organisations fédéraux indiens sont encouragés à faire de la création et de la fourniture d'une Facture de Logiciel des Matériaux (SBOM) une pratique standard requise pour l'acquisition et le développement de logiciels afin de renforcer la sécurité et de réduire les risques cybernétiques.

Plateforme SBOM Interlynk

La plateforme d'automatisation SBOM d'Interlynk a imaginé toutes les recommandations et meilleures pratiques suggérées par CERT-in et est déjà prête à atteindre les recommandations suivantes :

✅ Intégrer la collecte de SBOM dans l'acquisition de logiciels

✅ Générer SBOM à gauche dans la demande de tirage, le pipeline de construction, l'emballage ou la publication

✅ Suivre SBOM depuis plusieurs étapes et lorsque le composant est ajouté à la construction

✅ Analyse SBOM automatisée pour l'origine des composants, les licences et les vulnérabilités

✅ Génération et distribution automatisées de VEX

✅ Détecter les licences incompatibles et générer des notifications de licence

✅ Détecter des composants malveillants, obsolètes, en fin de vie, en fin de serveur et altérés

✅ Configurer des politiques pour la consommation de composants et notification automatique des violations de politique

✅ Contrôle d'accès basé sur les rôles et journal d'audit complet pour les changements d'inventaire

✅ Distribution de SBOM sécurisée et journal d'accès

✅ SBOM lisible par l'homme, métriques associées et rapports personnalisables

✅ Audit par rapport aux réglementations SBOM y compris FDA, Fédéral des États-Unis, OpenChain, PCI DSS et la prochaine Loi sur la Résilience Cybernétique

Conclusion

Le SBOM est fondamental pour automatiser la conformité et la sécurité des applications et gagne un véritable élan mondial. Avec le CERT-In de l'Inde qui plaide désormais fortement pour l'adoption du SBOM à travers des recommandations détaillées, cette initiative ouvre la voie à l'une des plus grandes populations du monde qui s'attend à ce que le SBOM devienne une norme dans le développement logiciel.