Technische Anleitung zur SBOM für Indien

interlynk

Indien CERT-in SBOM Technische Anleitung

CERT-In, oder das Indische Computer-Notfallteam, ist die nationale Agentur, die für die Reaktion auf Cyber-Sicherheitsvorfälle in Indien verantwortlich ist. Gegründet im Jahr 2004 und unter dem Ministerium für Elektronik und Informationstechnologie (MeitY) tätig, hat CERT-In die Aufgabe, die Sicherheit der digitalen Infrastruktur Indiens zu verbessern. Die Organisation spielt eine entscheidende Rolle bei der Verhinderung, Erkennung und Reaktion auf Cyber-Sicherheitsbedrohungen, die indische Netzwerke, Regierungsbehörden, Unternehmen und Bürger betreffen könnten. CERT-In hat auch für bestimmte Sektoren die Meldung von Cyber-Sicherheitsvorfällen innerhalb festgelegter Fristen zur Verbesserung der Reaktion auf Vorfälle und der nationalen Sicherheit zur Pflicht gemacht.

Im Oktober veröffentlichte CERT-in SBOM technische Richtlinien für den öffentlichen Sektor Indiens, die Regierung, essentielle Dienstleistungen und Organisationen, die in der Software-Export- und Software-Dienstleistungsbranche tätig sind. Dieses Dokument mit 7 Kapiteln konzentriert sich darauf, den Wert von SBOM darzustellen, Prozesse und Praktiken einzurichten und Empfehlungen sowie bewährte Praktiken aufzulisten.

In diesem Beitrag fassen wir die wichtigsten Aspekte der Anleitung zusammen.

Vorteile und Anwendungsfälle von SBOM

Die CERT-In-Dokumente nennen folgende Hauptvorteile der Einführung eines SBOM-Programms:

Effektives Sicherheitsmanagement

Effektive Reaktion auf Vorfälle

Identifizierung von Schwachstellen und Patch-Management

Lieferkettensicherheit

Hilft bei der Gewährleistung der Einhaltung von Vorschriften

Verbesserte operative Effizienz

und empfiehlt SBOM für Anwendungsfälle, die sich über Folgendes erstrecken:

Softwareentwicklung und -wartung

(Software) Lieferkettenmanagement

Cybersicherheit

Regulatorische Compliance

Risikomanagement

Interoperabilität und Kompatibilität

SBOM-Implementierung

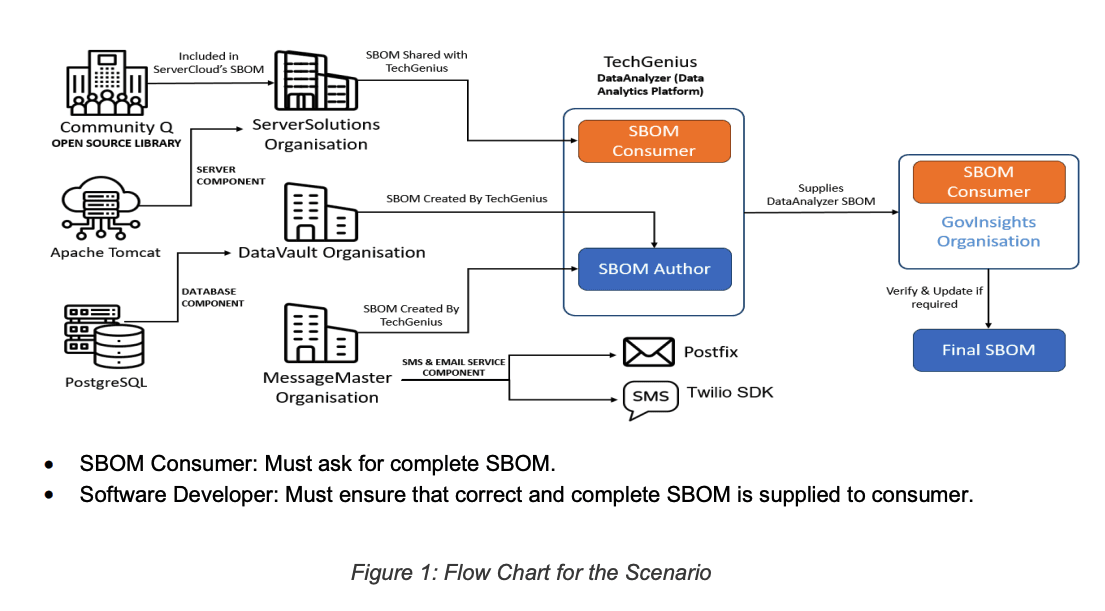

Das Dokument enthält ein End-to-End-Implementierungsbeispiel für SBOM mit der Empfehlung, es zu aktualisieren, sobald neue Informationen verfügbar sind, auch wenn sich die Komponente selbst nicht verändert hat. Der SBOM Aufbau, die Anfrage und der Erfüllungsfluss sind in Abbildung 1 des Dokuments dargestellt. Die Verantwortung für die Bereitstellung eines genauen und vollständigen SBOM liegt beim Softwareentwickler und nicht beim Verbraucher.

SBOM-Klassifizierung

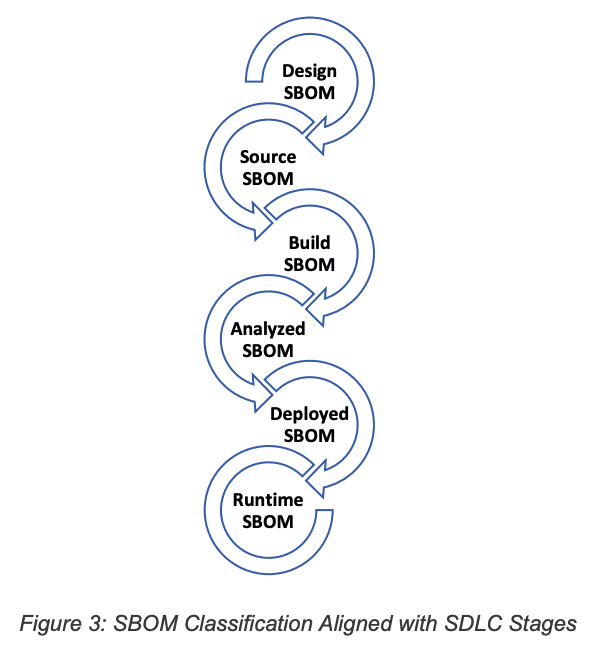

Das Dokument klassifiziert SBOM nach der Phase, in der sie erstellt werden. Insbesondere:

Design-SBOM: Komponenten, die während der Entwurfsphase geplant sind

Source-SBOM: spiegelt die Entwicklungsumgebung einschließlich Quellcode und Abhängigkeiten wider

Build-SBOM: als Ergebnis des Build-Prozesses

Analysierte SBOM: durch Inspektion des endgültigen Artefakts

Bereitgestellte SBOM: Inventar der installierten Software

Runtime-SBOM: Überwachung aktiver Komponenten in der SBOM

Die Details innerhalb der SBOM werden auch in den Ebenen ihrer Vollständigkeit und deren Auswirkungen auf die Nutzung beschrieben. Insbesondere:

Top-Level SBOM: Bietet eine allgemeine Zusammenfassung der Komponenten

n-Level SBOM: Beinhaltet tiefere (n-Level) Details

Liefer-SBOM: Beinhaltet jedes Teil, jede Bibliothek und Abhängigkeit, die freigegeben oder ausgeliefert wird

Transitive SBOM: Beinhaltet direkte, indirekte und transitive Abhängigkeiten

Vollständige SBOM: Beinhaltet eine umfassende Liste aller Teile, Abhängigkeiten und verwandten Metadaten

SBOM-Fahrplan

CERT-in empfiehlt die Einführung von SBOM durch drei Phasen der Implementierung: START, FORTSCHRITT und FORTSCHRITT.

START

SBOM Start ist die fundamentale Stufe, um Folgendes zu erreichen:

Identifizieren Sie kritische Assets

Erstellen Sie einen Projektplan zur Änderungsmanagementprozess

Identifizieren Sie das SBOM Format und die Mindestanforderungen dafür

Identifizieren Sie Sicherheitsanforderungen und Tools für die Arbeit mit SBOM

Fügen Sie SBOM zum Softwarebeschaffungsprozess hinzu

FORTSCHRITT

SBOM Fortschritt ist die nachfolgende Reifestufe mit dem Fokus auf der eindeutigen Identifizierung von Komponenten und der Integration von SBOM in den SDLC.

Erstellen Sie eine sichere Installations- und Betriebsanleitung-Checkliste

Weisen Sie jeder Komponente eine eindeutige Kennung zu

Kartieren Sie das SBOM des Lieferanten mit dem internen SBOM des Verbrauchers

Bereiten Sie das SBOM sowohl von der Lieferanten- als auch von der Verbraucherseite vor

Integrieren Sie SBOM in jede Phase des SDLC

Implementieren Sie Zugangskontrollen, Verschlüsselung, Prüfungsabläufe und sicheres Konfigurationsmanagement

FORTSCHRITT

SBOM Fortschritt ist die Phase für reifes und skalierbares SBOM-Management mit dem Fokus auf der Integration in bestehende Workflows wie das Schwachstellenmanagement und die Vorfallreaktion.

Implementieren Sie Prozesse zur Verfolgung von Schwachstellen

Nutzen Sie SBOM für die Vorfallreaktion

Richten Sie regelmäßige Überprüfungen und Analysen des bestehenden SBOM ein

Halten Sie das Bewusstsein für aufkommende Komponenten und Entwicklungen in der Branche aufrecht

Lizenzverwaltung mit SBOM

Als eine der SBOM Spezifikationen hat sich SPDX aus dem Management von Softwarelizenzen entwickelt. Das Dokument beschreibt wichtige Praktiken, die speziell auf das Management von Softwarelizenzen ausgerichtet sind. Dazu gehören:

Das Produkt und all seine Komponenten müssen eine Lizenz enthalten

Verwenden Sie den SPDX Identifikator für Lizenzen

Erwägen Sie die Verwendung alternativer Lizenzdatenbanken - Scancode, LicenseDB, AboutCode, falls die primäre nicht gefunden wird

Weisen Sie eine eindeutige Kennung zu, wenn in diesen Datenbanken keine erkannt wird

Verwenden Sie den SPDX Lizenz-Ausdruck zum Erweitern, Modifizieren oder Erstellen von Ausnahmen

SBOM-Vorbereitung

Dieses Kapitel befasst sich mit den wichtigsten Feldern, die in einem SBOM ausgefüllt werden müssen, und enthält Empfehlungen für die minimalen Elemente des SBOM, einschließlich spezifischer Datenfelder, Unterstützung für Automatisierung und betriebliche Praktiken.

Datenfelder

Komponentenname

Komponentenversion

Komponentenbeschreibung

Komponentenlieferant

Lizenz der Komponente

Herkunft der Komponente

Abhängigkeiten der Komponente

Sicherheitsanfälligkeiten

Patch-Status

End-of-life (EOL) Datum

Kritikalität

Verwendungsbeschränkungen

Prüfziffern oder Hashes

Kommentare oder Notizen

Autor der SBOM Daten

Zeitstempel

Ausführbare Eigenschaft

Archiv-Eigenschaft

Strukturierte Eigenschaft

Eindeutige Kennung

Unterstützung für Automatisierung

Dieses Dokument hebt die folgenden Vorteile der Verwendung automatisierter SBOM-Generierung und ihre Maschinenlesbarkeit mit den SBOM-Formaten CycloneDX oder SPDX hervor.

Automatisierung der Komponentenerkennung

Automatisierte Versionsverfolgung

Abhängigkeitsanalyse

Automatisierte Sicherheitsbewertung

Lizenzkonformität

Automatisierte SBOM Generierung

DevSecOps-Integration

Berichterstattung und Visualisierung

Integration mit Sicherheitsorchestrierungsplattformen

Überwachung und Wartung

Prozesse und Praktiken für SBOM

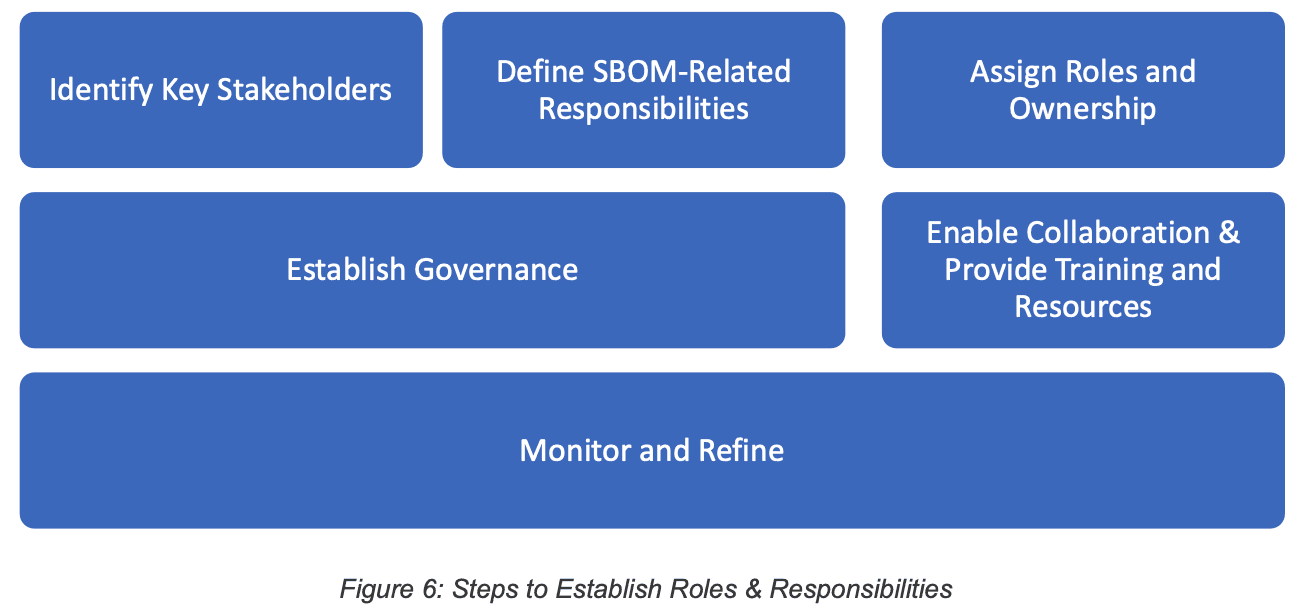

Dieses Kapitel konzentriert sich auf die Einrichtung wichtiger Prozesse innerhalb des SBOM Programms zur Segmentierung von Verantwortlichkeiten, Einrichtung von Governance und Maximierung der Vorteile.

Rollen und Verantwortlichkeiten festlegen

Wichtige Interessengruppen identifizieren

Verantwortlichkeiten definieren

Rollen und Zuständigkeiten zuweisen

Governance einrichten

Zusammenarbeit ermöglichen

Schulungen und Ressourcen bereitstellen

Überwachen und verfeinern

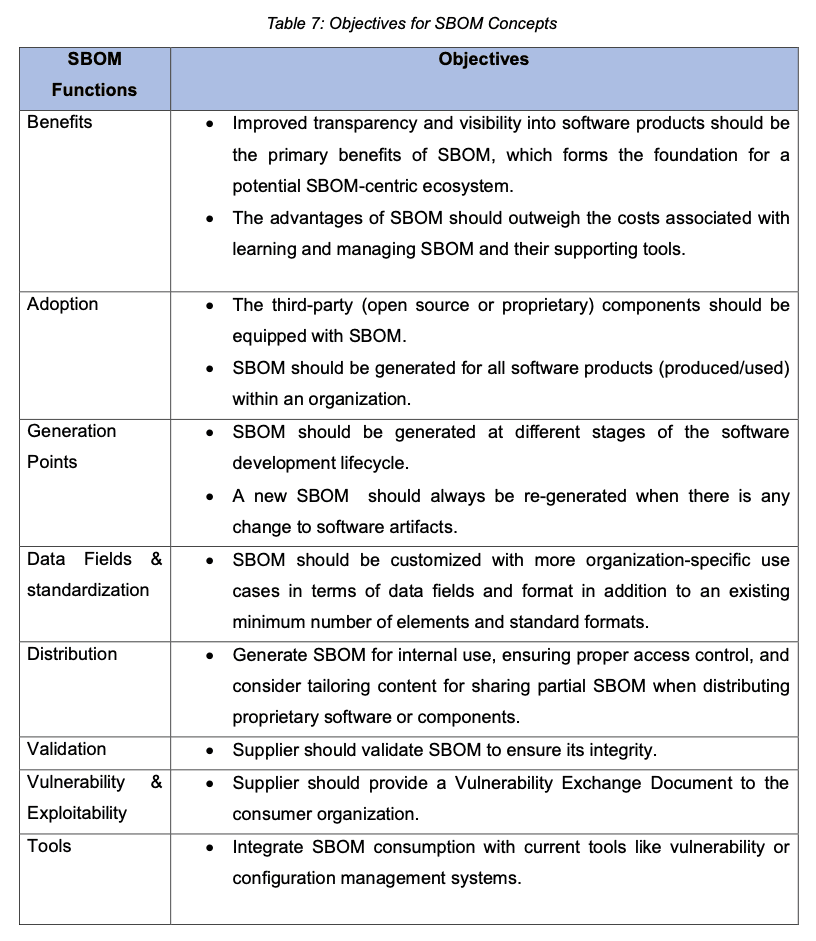

Fahrplan zur Navigation durch die Funktionen von SBOM

Sichere SBOM Verteilung

Der Abschnitt über die SBOM Verteilung konzentriert sich darauf, die Verteilungsoptionen, Rollen sowie das Management von Sicherheit und Verifizierung der Daten zu enumerieren.

Zugriffskontrolle

Öffentliche und private SBOM

Sichere Verteilungsmechanismen

Automatisierte SBOM Erstellung und Aktualisierungen

SBOM Verbrauch und Verifizierung

Überwachung und Audits

Reaktion auf Vorfälle und Behebung

SBOM Teilen

Der Abschnitt über das Teilen von SBOM konzentriert sich auf die Implikationen und Werkzeuge zum Teilen von SBOM außerhalb der Organisation, einschließlich mit den Regulierungsbehörden.

Sichere Dateifreigabeplattformen

API Integrationen

Zusammenarbeitstools

Branchenplattformen und Repositories

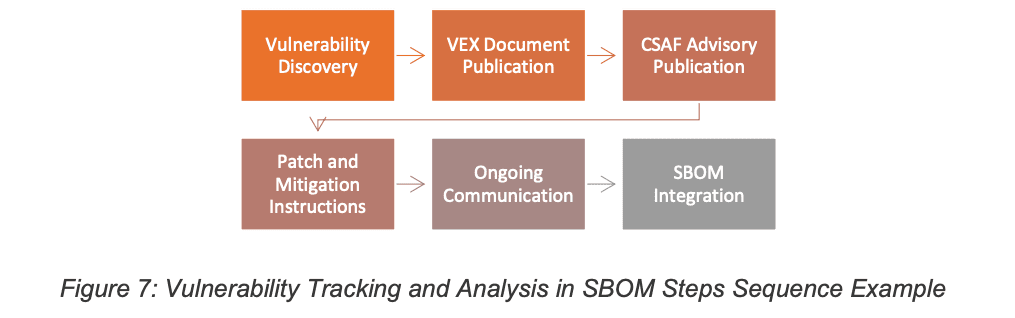

Schwachstellenverfolgung und -analyse in SBOM

Das Dokument empfiehlt eine SBOM Funktion zur Verfolgung und Analyse von Schwachstellen unter Verwendung von SBOM, Vulnerability Exchange Document (VEX) und Common Security Advisory Framework (CSAF).

VEX Dokument

Vulnerability Exploitability eXchange (VEX) (fälschlicherweise als Vulnerability Exchange Document aufgeführt) wird für den standardisierten Austausch von Schwachstelleninformationen empfohlen und muss einen der folgenden Status der Schwachstelle, die spezifisch für das Produkt ist, enthalten:

Nicht betroffen

Betroffen

Behoben

Unter Ermittlung

CSAF

Common Security Advisory Framework (CSAF) wird empfohlen, um Sicherheitswarnungen zu veröffentlichen, die mit den Schwachstellen verbunden sind. Dies muss Schwachstelle, Beschreibung, betroffene Produktversionen, Schweregradbewertungen und empfohlene Maßnahmen zur Minderung enthalten.

Vielfältige Schwachdatenbanken

Das Dokument empfiehlt, sich mit vielfältigen Schwachdatenbanken zu integrieren, um vollständige Sichtbarkeit zu gewährleisten und bei priorisierten Behebungen zu helfen.

Shift-Left im SDLC

Beim Shift Left-Ansatz zur Entwicklung wird empfohlen, die SBOM-Erstellung und -Analyse in früheren Phasen des SDLC wie Build und Packaging zu implementieren, um sicherzustellen, dass ausnutzbare Schwachstellen noch früher erkannt und gemildert werden.

SBOM Beste Praktiken

Das Dokument schließt mit 15 Empfehlungen und 16 besten Praktiken, die die wichtigsten Aspekte von SBOM zusammenfassen, die bereits im Dokument behandelt wurden. Indische Bundesbehörden und Organisationen werden ermutigt, die Erstellung und Bereitstellung einer Software Bill of Materials (SBOM) zu einer erforderlichen Standardpraxis für die Softwarebeschaffung und -entwicklung zu machen, um die Sicherheit zu stärken und Cyberrisiken zu reduzieren.

Interlynk SBOM Plattform

Interlynk SBOM Automatisierungsplattform hat alle Empfehlungen und besten Praktiken, die von CERT-in vorgeschlagen wurden, in Aussicht gestellt und ist bereits bereit, die folgenden Empfehlungen umzusetzen:

✅ SBOM-Sammlung in die Softwarebeschaffung integrieren

✅ Shift left SBOM-Erstellung in Pull-Request, Build-Pipeline, Paket oder Freigabe verschieben

✅ SBOM aus mehreren Phasen verfolgen und beim Hinzufügen eines Komponentes zum Build

✅ Automatisierte SBOM Analyse für Komponentenherkunft, Lizenzen und Schwachstellen

✅ Automatisierte VEX-Erstellung und -Verteilung

✅ Inkompatible Lizenzen erkennen und Lizenzbenachrichtigungen generieren

✅ Bösartige, veraltete, abgelaufene, end-of-server und manipulierte Komponenten erkennen

✅ Richtlinien für die Komponentenverwendung und automatische Benachrichtigung bei Richtlinienverletzungen einrichten

✅ Rollenbasierte Zugriffskontrolle und vollständiges Auditprotokoll für Änderungen am Inventar

✅ Sichere SBOM-Verteilung und Zugriffsprotokoll

✅ Menschlich lesbare SBOM, zugehörige Metriken und anpassbare Berichte

✅ Prüfung gegen SBOM Vorschriften einschließlich FDA, US Federal, OpenChain, PCI DSS und dem bevorstehenden Cyber Resilience Act

Fazit

Das SBOM ist grundlegend für die Automatisierung von Anwendungs-Compliance und Sicherheit und gewinnt weltweit an Bedeutung. Da Indiens CERT-In nun nachdrücklich die Einführung von SBOM durch detaillierte Empfehlungen befürwortet, ebnet dieser Schritt den Weg dafür, dass eine der größten Bevölkerungen der Welt SBOM als Standard in der Softwareentwicklung erwartet.