India CERT-in SBOM Technische Richtlijnen

CERT-In, of het Indian Computer Emergency Response Team, is de nationale instantie die verantwoordelijk is voor het reageren op cybersecurity-incidenten in India. Opgericht in 2004 en opererend onder het Ministerie van Elektronica en Informatie Technologie (MeitY), is CERT-In belast met het verbeteren van de beveiliging van de digitale infrastructuur van India. De organisatie speelt een cruciale rol in het voorkomen, detecteren en reageren op cybersecuritybedreigingen die invloed kunnen hebben op Indiase netwerken, overheidsinstanties, bedrijven en burgers. CERT-In heeft ook verplicht gesteld dat bepaalde sectoren cybersecurity-incidenten binnen voorgeschreven termijnen rapporteren om de incidentrespons en nationale veiligheid te verbeteren.

In oktober heeft CERT-in SBOM technische richtlijnen vrijgegeven voor de Indiase publieke sector, overheid, essentiële diensten, organisaties die betrokken zijn bij software-export en de software-dienstenindustrie. Dit document van 7 hoofdstukken richt zich op het schetsen van de waarde van SBOM, het opzetten van processen en praktijken en vermeldt aanbevelingen en best practices.

In deze post vatten we de belangrijkste aspecten van de richtlijnen samen.

Voordelen en gebruiksgevallen van SBOM

CERT-In-documenten volgen de belangrijkste voordelen van het aannemen van een SBOM programma:

Effectief Beveiligingsbeheer

Effectieve Incidentrespons

Identificatie van kwetsbaarheden en Patchbeheer

Beveiliging van de toeleveringsketen

Helpt bij het waarborgen van naleving

Verbeterde operationele efficiëntie

en beveelt SBOM aan voor gebruikscases die zich uitstrekken over:

Softwareontwikkeling en Onderhoud

(Software) Beheer van de toeleveringsketen

Cybersecurity

Regelgevende naleving

Risicobeheer

Interoperabiliteit en Compatibiliteit

SBOM-uitvoering

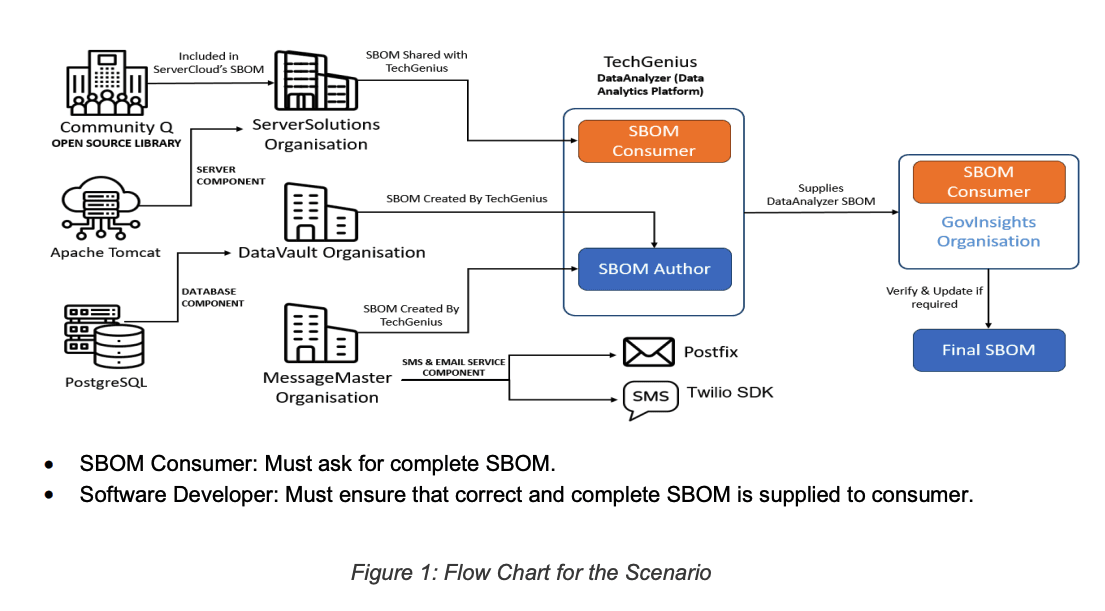

Het document bevat een end-to-end implementatievoorbeeld voor SBOM met de aanbeveling om deze bij te werken zodra er nieuwe informatie beschikbaar komt, zelfs als de component zelf niet is gewijzigd. De SBOM bouw, aanvraag en de uitvoeringstroom worden weergegeven in Figuur 1 van het document. De verantwoordelijkheid voor het verstrekken van een nauwkeurige en complete SBOM ligt bij de softwareontwikkelaar in plaats van bij de consument.

SBOM Classificatie

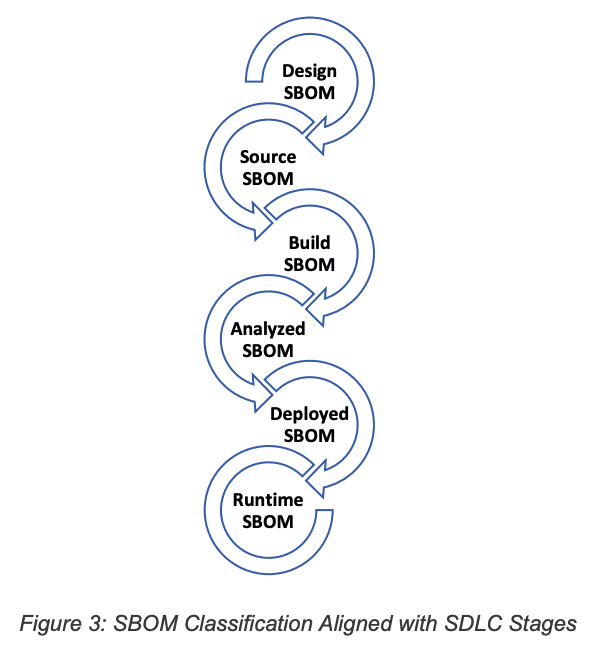

Het document classificeert SBOM naar de fase waarin ze worden gegenereerd. Specifiek:

Ontwerp SBOM: componenten gepland tijdens de ontwerpfase

Source SBOM: reflecteert de ontwikkelomgeving inclusief bronbestanden en afhankelijkheden

Bouw SBOM: als resultaat van het bouwproces

Geanaliseerde SBOM: door het inspecteren van het eindartifact

Ingezette SBOM: inventaris van de geïnstalleerde software

Runtime SBOM: monitoren van actieve componenten in de SBOM

De details binnen de SBOM worden ook beschreven in de niveaus van hun volledigheid en de implicaties voor het gebruik. Specifiek:

Top-Level SBOM: Geeft een algemeen overzicht van componenten

n-Level SBOM: Bevat diepere niveau (n-niveau) details

Levering SBOM: Bevat elk onderdeel, elke bibliotheek en afhankelijkheid die wordt vrijgegeven of geleverd

Transitive SBOM: Bevat directe, indirecte en transitive afhankelijkheden

Complete SBOM: Bevat een uitputtende lijst van al zijn onderdelen, afhankelijkheden en gerelateerde metadata

SBOM Routekaart

CERT-in raadt aan om de acceptatie van SBOM te bevorderen via drie fasen van implementaties: START, VOORTGANG en VOORUITGANG.

START

SBOM Start is de fundamentele fase om het volgende te bereiken:

Identificeer kritieke activa

Maak een projectplan wijzigingsbeheerproces

Identificeer SBOM formaat en minimale vereisten daarvoor

Identificeer beveiligingsvereisten en hulpmiddelen voor het werken met SBOM

Voeg SBOM toe aan het software inkoopproces

VOORTGANG

SBOM Voortgang is het volgende volwassenheidsniveau met focus op unieke identificatie van componenten en integratie van SBOM in de SDLC.

Maak een checklist voor veilige installatie en operationele richtlijnen

Wijs een unieke identifier toe aan elke component

Map de SBOM van de leverancier met de interne SBOM van de consument

Bereid SBOM voor door zowel de leverancier als de consument organisatie

Integreer SBOM in elke fase van de SDLC

Implementeer toegangscontroles, encryptie, audit frequentie en veilige configuratiebeheer

VOORUITGANG

SBOM Vooruitgang is de fase voor volwassen en schaalbare SBOM-beheer met focus op integratie met bestaande workflows zoals kwetsbaarheidsbeheer en incidentrespons

Implementeer processen voor kwetsbaarheidstracking

Gebruik SBOM om de incidentrespons te sturen

Stel periodieke beoordeling en analyse van bestaande SBOM op

Behoud bewustzijn van opkomende componenten en branche-vooruitgangen

Licentiebeheer met SBOM

Als een van de SBOM specificaties, is SPDX ontstaan uit het beheer van softwarelicenties. Het document schetst belangrijke praktijken die specifiek zijn gericht op het beheer van softwarelicenties. Deze omvatten:

Product en al zijn componenten moeten een licentie bevatten

Gebruik de SPDX identificatie voor licenties

Overweeg om alternatieve licentiedatabases te gebruiken - Scancode, LicenseDB, AboutCode, als de primaire niet te vinden is

Wijs een unieke identificatie toe wanneer niet gedetecteerd in die databases

Gebruik de SPDX Licentie-uitdrukking voor het uitbreiden, wijzigen of creëren van uitzonderingen

SBOM Voorbereiding

Dit hoofdstuk gaat over de belangrijkste velden die moeten worden ingevuld in een SBOM en bevat aanbevelingen voor de Minimale Elementen van de SBOM inclusief specifieke Gegevensvelden, Automatiserings ondersteuning en Operationele Praktijken.

Gegevensvelden

Componentnaam

Componentversie

Componentbeschrijving

Componentleverancier

Componentlicentie

Componentafkomst

Componentafhankelijkheden

Kwetsbaarheden

Patchstatus

Einde levensduur (EOL) datum

Kritiek

Gebruik beperkingen

Checksums of Hashes

Opmerkingen of Notities

Auteur van SBOM gegevens

Tijdstempel

Uitvoerbaar Eigenschap

Archief Eigenschap

Gestructureerde Eigenschap

Unieke Identificator

Automatiserings ondersteuning

Het document schetst de volgende voordelen van het gebruik van geautomatiseerde SBOM-generatie en de machine-leesbaarheid met behulp van CycloneDX of SPDX SBOM-formaten.

Automatisering van componentontdekking

Geautomatiseerde versie-tracking

Afhankelijkheidsanalyse

Geautomatiseerde kwetsbaarheidsbeoordeling

Licentie-naleving

Geautomatiseerde SBOM generatie

DevSecOps-integratie

Rapportage en visualisatie

Integratie met beveiligingsorkestratieplatforms

Monitoring en onderhoud

Processen en Praktijken voor SBOM

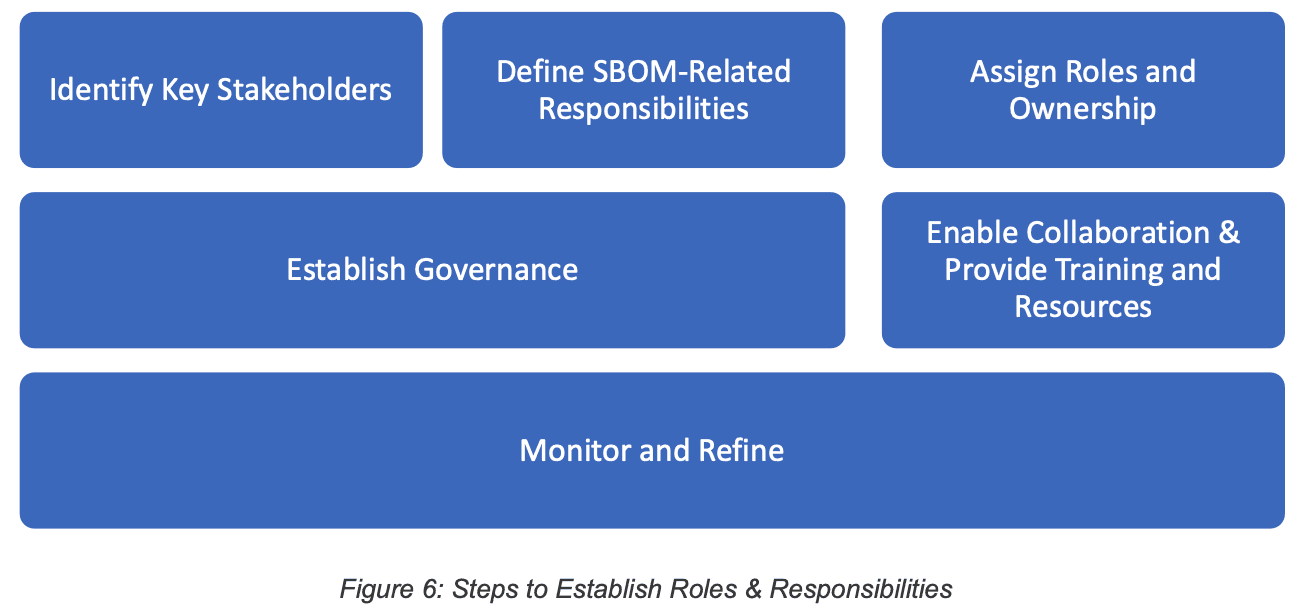

Rollen en verantwoordelijkheden vaststellen

Identificeer belangrijke belanghebbenden

Definieer verantwoordelijkheden

Wijs rollen en eigenaarschap toe

Stel governance vast

Faciliteer samenwerking

Bied training en middelen aan

Volg en verfijn

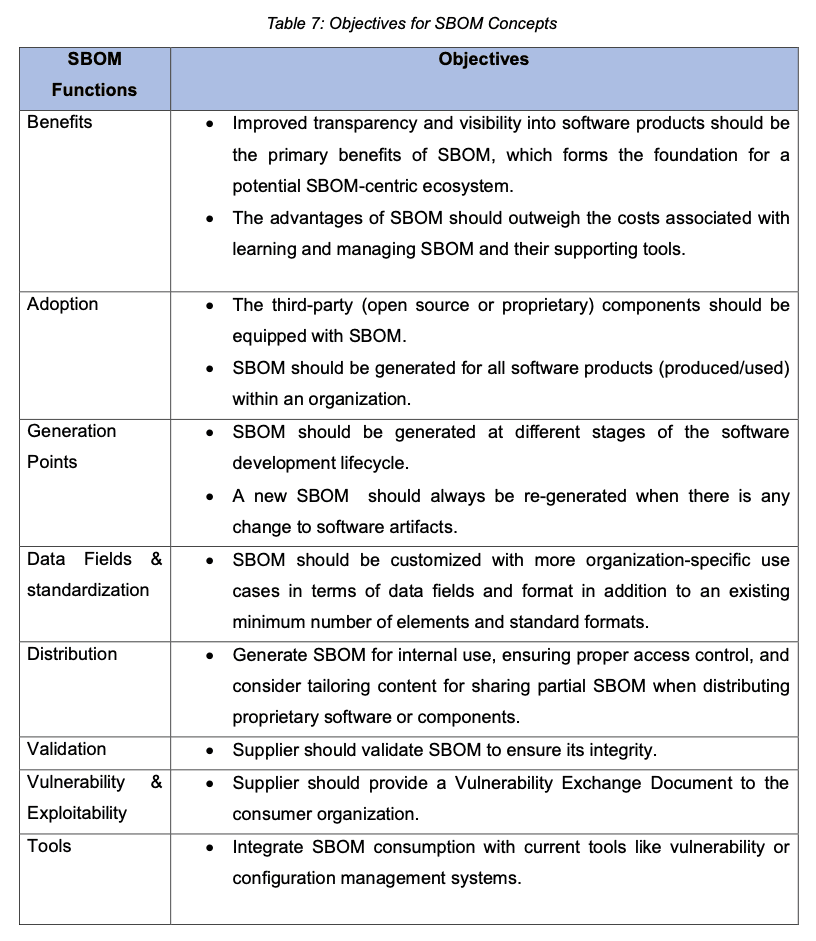

Roadmap voor het navigeren door de functies van SBOM

Veilige SBOM distributie

De sectie over SBOM distributie richt zich op het opsommen van distributieopties, rollen en het beheren van de beveiliging en verificatie van de gegevens.

Toegangscontrole

Open en privé SBOM

Veilige distributiemechanismen

Geautomatiseerde SBOM generatie en updates

SBOM consumptie en verificatie

Monitoring en auditing

Incidentrespons en herstel

SBOM delen

De sectie over SBOM delen richt zich op de implicaties en tools voor het delen van SBOM buiten de organisatie, inclusief met de toezichthouders.

Veilige bestandsdelingsplatforms

API integraties

Samenwerkingstools

Sectorplatforms en repositories

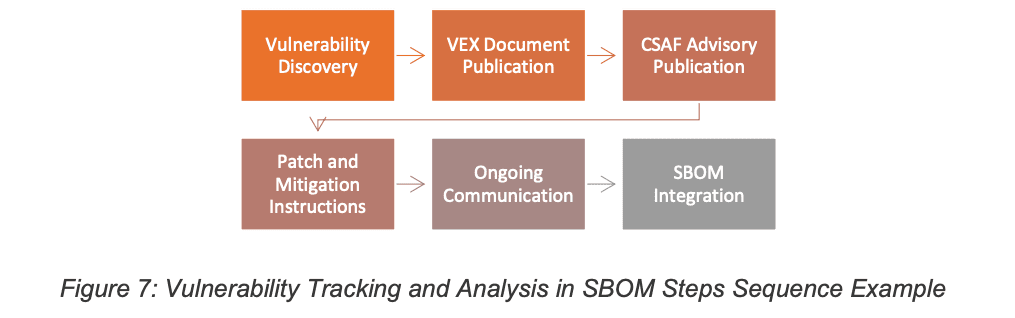

Kwetsbaarheidtracking en analyse in SBOM

Het document beveelt een SBOM kwetsbaarheidsmonitoring en analysefunctie aan met gebruik van SBOM, Vulnerability Exchange Document (VEX) en Common Security Advisory Framework (CSAF).

VEX Document

Vulnerability Exploitability eXchange (VEX) (onjuist vermeld als Vulnerability Exchange Document) wordt aanbevolen voor gestandaardiseerde uitwisseling van kwetsbaarheidsinformatie en moet een van de volgende statussen van de kwetsbaarheid-specifiek voor het product bevatten:

Niet getroffen

Getroffen

Opgelost

In Onderzoek

CSAF

Common Security Advisory Framework (CSAF) wordt aanbevolen voor het publiceren van beveiligingsadviezen die verband houden met de kwetsbaarheden. Dit moet kwetsbaarheid, beschrijving, getroffen productversies, ernstbeoordelingen en aanbevolen mitigatiestappen bevatten.

Diverse Kwetsbaarheidsdatabases

Het document raadt aan om te integreren met diverse kwetsbaarheidsdatabases voor volledige zichtbaarheid en hulp bij prioritaire remediering.

Shift-Left in SDLC

In de Shift Left-aanpak voor bouwen wordt aangemoedigd om SBOM-generatie en -analyse in eerdere fasen van de SDLC, zoals bouwen en verpakken, te implementeren om ervoor te zorgen dat uitbuitbare kwetsbaarheden zelfs eerder worden gedetecteerd en gemitigeerd.

SBOM Best Practices

Het document sluit af met 15 aanbevelingen en 16 best practices die de belangrijkste aspecten van SBOM samenvatten die eerder in het document zijn behandeld. Indiase federale afdelingen en organisaties worden aangemoedigd om het creëren en verstrekken van een Software Bill of Materials (SBOM) als een vereiste standaardpraktijk voor software-aanbesteding en -ontwikkeling te maken om de veiligheid te versterken en cyberrisico's te verminderen.

Interlynk SBOM Platform

Interlynk SBOM Automatiseringsplatform heeft alle aanbevelingen en best practices die door CERT-in zijn gesuggereerd, in gedachten, en is al klaar om de volgende aanbevelingen te realiseren:

✅ Integreer SBOM-verzameling in software-aanbesteding

✅ Verschuif SBOM-generatie naar pull request, bouwpijp, pakket of vrijgave

✅ Volg SBOM van meerdere stadia en wanneer een component aan de build wordt toegevoegd

✅ Geautomatiseerde SBOM analyse voor componenten oorsprong, licenties en kwetsbaarheden

✅ Geautomatiseerde VEX-generatie en distributie

✅ Detecteer incompatibele licenties en genereer licentiemeldingen

✅ Detecteer kwaadaardige, verouderde, niet-ondersteunde, end-of-server en gemanipuleerde componenten

✅ Stel beleidsregels op voor componentverbruik en automatische melding voor schendingen van het beleid

✅ Rolgebaseerde toegangscontrole en een complete auditlog voor wijzigingen in de inventaris

✅ Veilige SBOM-distributie en toegang log

✅ Menselijk leesbare SBOM, bijbehorende metrics en aanpasbare rapporten

✅ Audit tegen SBOM reglementen inclusief FDA, US Federal, OpenChain, PCI DSS en aankomende Cyber Resilience Act

Conclusie

De SBOM is de basis voor het automatiseren van applicatie-naleving en -beveiliging en krijgt werkelijk wereldwijde aandacht. Met de CERT-In van India die nu sterk pleit voor de adoptie van SBOM via gedetailleerde aanbevelingen, effent deze stap de weg voor een van de grootste bevolkingen ter wereld om SBOM als een standaard in softwareontwikkeling te verwachten.