Wat Astrals beveiligingsplaybook onthult over de kracht van SBOM's

Ritesh Noronha

De meeste softwareteams kunnen het beveiligingsprogramma van Astral niet kopiëren. Ze hebben niet dezelfde maintainer-tijd, institutionele kennis of op maat gemaakte tooling. Wat ze wel kunnen doen, is meer van hun toeleveringsketen zichtbaar, meetbaar en afdwingbaar maken.

Dat is wat ons opviel in Astrals uiteenzetting over hoe zij Ruff, uv en ty beveiligen. Volgens onze lezing hangt een meerderheid van de praktijken die zij beschrijven óf direct af van metadata van de toeleveringsketen óf wordt beter controleerbaar in combinatie met SBOMs, attestaties, VEX en verwante artefacten.

We zouden de precisie van die schatting niet moeten overdrijven. Het punt is niet of het exacte getal 55% of 65% is. Het punt is dat een groot deel van Astrals draaiboek eenvoudiger te operationaliseren wordt zodra het artefact, de inhoud ervan en de herkomst machineleesbaar zijn.

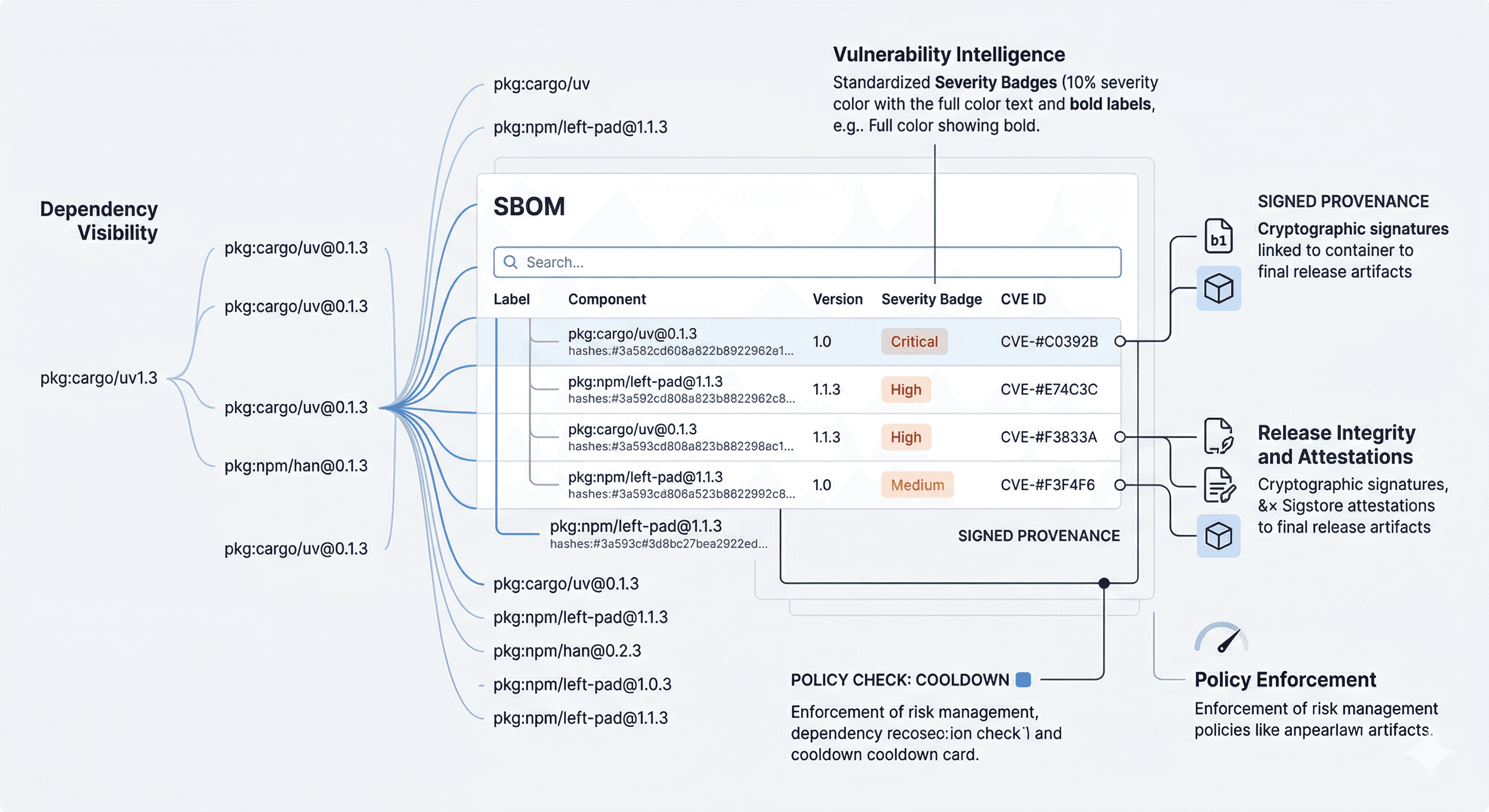

Hier is een compacte manier om over die verdeling na te denken:

Categorie | Voorbeeld uit Astrals bericht | SBOM-gerelateerde impact |

|---|---|---|

Afhankelijkhedeninventaris | Conservatieve keuzes voor afhankelijkheden, updatehygiëne | Direct ondersteund door SBOMs en afhankelijkheidsmetadata |

Afhandeling van kwetsbaarheden | Impactanalyse over projecten heen, triage | Versterkt door SBOM-correlatie en VEX |

Herkomst van releases | Sigstore-attestaties, checksums, Trusted Publishing | Versterkt door artefacten te koppelen aan SBOMs en attestaties |

Transparantie van builds | Action-pinning, verharding van de pipeline | Gedeeltelijk ondersteund via buildmetadata zoals CycloneDX-formulering |

Organisatorische controles | 2FA, adminbeperkingen, goedkeuring door twee personen | Buiten de reikwijdte van SBOM |

Zichtbaarheid van afhankelijkheden: de basis

Het meest SBOM-native gedeelte van Astrals artikel gaat over afhankelijkheidsbeveiliging. Ze beschrijven het gebruik van Dependabot en Renovate voor updates, het onderhouden van sociale contacten met upstream-maintainers, terughoudend zijn met het toevoegen van nieuwe afhankelijkheden, en zelfs het financieel ondersteunen van projecten waarvan ze afhankelijk zijn via hun OSS Fund.

Dit alles begint met een fundamentele vraag: waar ben je eigenlijk afhankelijk van?

Een SBOM kan hierop antwoord geven, als die met voldoende dekking wordt gegenereerd. Een goed opgesteld CycloneDX- of SPDX-document voor uv somt niet alleen directe Cargo-afhankelijkheden op — het kan ook transitieve afhankelijkheden, ge-vendor-de bibliotheken, buildtools en platformspecifieke componenten vastleggen die bij handmatige audits vaak over het hoofd worden gezien. In de praktijk maakt dat het mogelijk om:

Trends in het aantal afhankelijkheden over releases heen te volgen (verminder je je aanvalsoppervlak daadwerkelijk?)

Componenten te markeren die binaire blobs introduceren of buitensporig veel transitieve afhankelijkheden binnenhalen

Verweesde of niet-onderhouden upstream-projecten te identificeren voordat ze risico's worden

Te prioriteren welke upstream-projecten financiële steun verdienen op basis van hun daadwerkelijke criticaliteit in je afhankelijkheidsboom

Wat Astral via institutionele kennis en sociale contacten doet, kunnen SBOM's beter herhaalbaar en controleerbaar maken — vooral belangrijk naarmate organisaties opschalen voorbij het vermogen van één team om mentale modellen van hun toeleveringsketen te onderhouden.

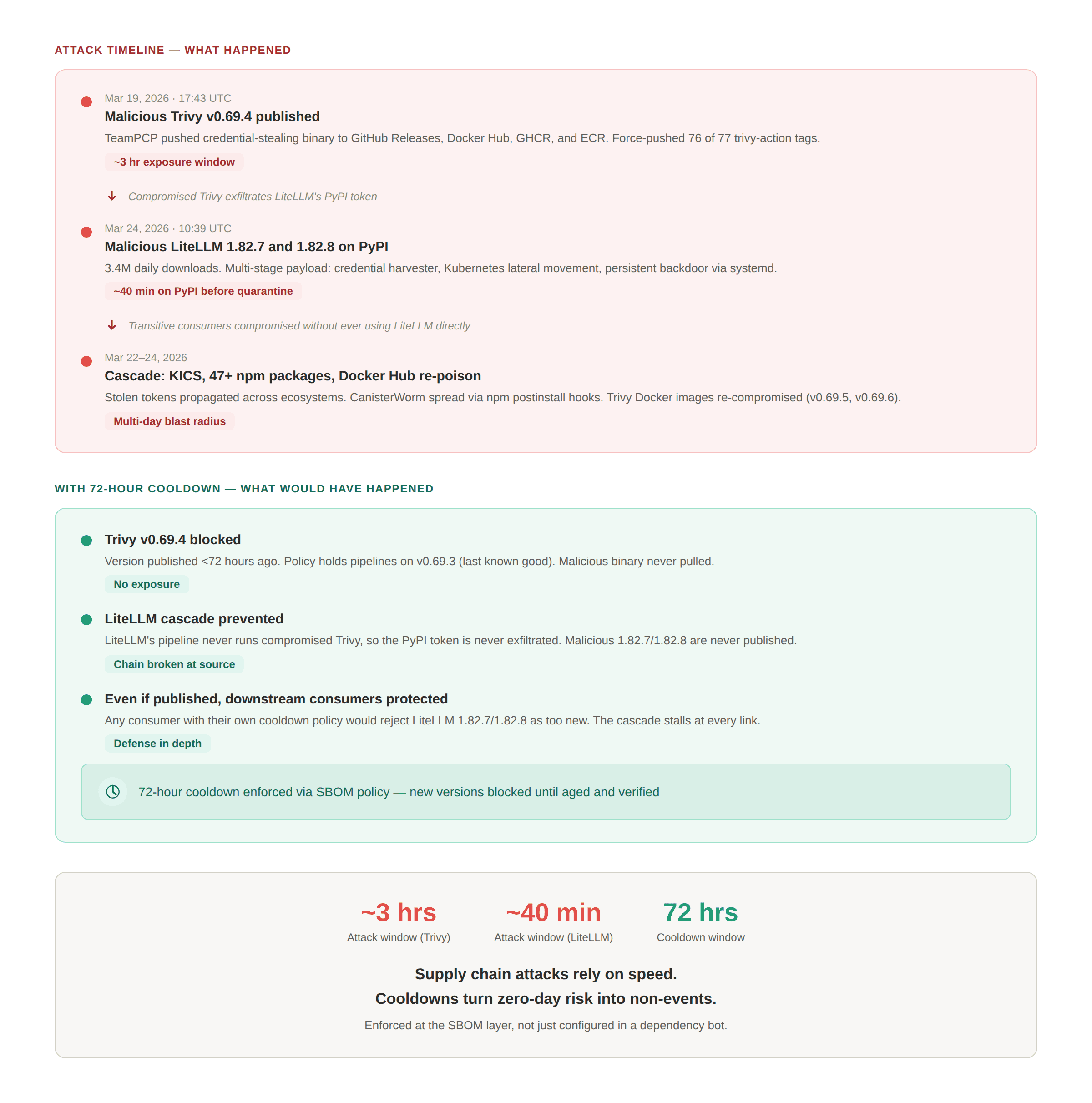

Afhankelijkheidsafkoelperioden: een beleid dat SBOM's kunnen afdwingen

Een van de interessantere praktijken die Astral beschrijft, zijn afhankelijkheidsafkoelperiodes — het bewust uitstellen van de adoptie van nieuwe afhankelijkheidsversies om het tijdvenster te vermijden waarin tijdelijk gecompromitteerde pakketten het gevaarlijkst zijn. Ze merken op dat Renovate, Dependabot en uv zelf allemaal afkoelperiodes ondersteunen.

Dit is een risicobeheerbeleid dat SBOM's kunnen helpen afdwingbaar te maken. Een supplychainplatform kan recente release-metadata rechtstreeks ophalen uit pakketbeheerders — PyPI, crates.io, npm en andere — en beleid definiëren dat componenten markeert of blokkeert die te snel na publicatie worden geadopteerd. In plaats van alleen te vertrouwen op Renovate- of Dependabot-configuraties die kunnen afwijken of worden overschreven, creëert dit een continue, controleerbare handhavingslaag: als een component in je SBOM 12 uur geleden is gepubliceerd en je afkoelbeleid 72 uur vereist, kan het beleid dit opvangen zolang de component en versie zijn vastgelegd en de release-metadata beschikbaar is.

Release-integriteit: waar SBOM's en attestaties samenkomen

Astrals sectie over releasebeveiliging beschrijft Sigstore-attestaties, onveranderlijke releases, Trusted Publishing en checksums die zijn ingebed in hun zelfstandige installer. Dit zijn allemaal mechanismen om vast te stellen dat een artefact authentiek is — dat het afkomstig is van een bekend buildproces en niet is gemanipuleerd.

SBOM's passen van nature in deze keten. In de praktijk is het artefact doorgaans het subject van de attestatie, terwijl de SBOM wordt toegevoegd of gerefereerd als de ondertekende verklaring over dat artefact. Goed uitgevoerd beantwoordt dit tegelijk drie vragen:

Wat zit er in dit artefact? (de componentinventaris van de SBOM)

Waar komt het vandaan? (de builder-identiteit en workflowreferentie van de attestatie)

Is ermee geknoeid? (de cryptografische handtekening die de twee aan elkaar bindt)

Astral genereert al Sigstore-attestaties voor hun binaire en Docker-releases. Door deze te combineren met SBOM's kunnen downstreamgebruikers niet alleen verifiëren dat ze een legitieme build van uv hebben ontvangen, maar ook inspecteren wat er in die build is opgenomen. Dit is vooral relevant voor gebruikers in gereguleerde sectoren waar herkomstdocumentatie niet optioneel is.

CI/CD als een toeleveringsketen: de build-SBOM

Een deel van Astrals meest ingrijpende beveiligingswerk is gericht op hun CI/CD-pijplijnen — hash-pinning van GitHub Actions, handmatige beoordeling van actions op wijzigbare beslissingen, isolatie van secrets in deploymentomgevingen, en het verbieden van gevaarlijke workflow-triggers. Dit zijn arbeidsintensieve taken die een hoog vaardigheidsniveau vereisen.

CycloneDX introduceerde formulation in versie 1.5 en heeft dit sindsdien verder uitgebreid, waardoor het formaat build-pijplijnen kan beschrijven als gestructureerde data — de tools, actions, omgevingen en configuraties die betrokken zijn bij het produceren van een artifact. Dit bevindt zich nog in een vroeg stadium binnen het ecosysteem, maar de richting is duidelijk: buildprocessen zijn zelf componenten van de toeleveringsketen en moeten als zodanig worden geïnventariseerd.

Een SBOM die formulation-data bevat, zou uiteindelijk delen van Astrals CI/CD-hardening beter controleerbaar kunnen maken voor downstreamgebruikers, waar tooling dit ondersteunt. In plaats van volledig te vertrouwen op de beschrijvende toelichting van een project, zouden gebruikers gestructureerde buildmetadata kunnen inspecteren naast andere artefacten uit de toeleveringsketen. Dit creëert ook verantwoordelijkheid: als je build-SBOM een unpinned action toont, zouden de kwaliteit en betrouwbaarheid ervan dienovereenkomstig moeten afnemen.

Kwetsbaarheidsbeheer op afhankelijkheidsniveau

Astral beschrijft het onderhouden van sociale verbindingen met projecten zoals het Python Security Response Team en PyPA om kwetsbaarheidsinformatie over projectgrenzen heen te delen — bijvoorbeeld wanneer een melding tegen pip ook uv treft.

Dit is een sociaal proces dat een dataprobleem oplost. Met SBOM's wordt correlatie van kwetsbaarheden tussen projecten veel systematischer. Als zowel pip als uv een gemeenschappelijke component delen, en die component een CVE heeft, kan een SBOM-bewust kwetsbaarheidsplatform beide projecten tegelijkertijd markeren. Dat vervangt mailinglijsten, vertrouwensrelaties of gecoördineerde openbaarmaking niet, maar het vermindert wel hoeveel ervan afhangt.

Dit soort workflow hangt af van goede correlatie tussen NVD, OSV en leveranciersadviezen met behulp van identificatoren zoals PURL's en CPE's, plus zorgvuldige omgang met de lastige randgevallen — fout-positieven door distro-backports, meegeleverde forks met niet-standaard versiebeheer en zwakke CPE-dekking voor ingebedde of nichecomponenten — die naïeve kwetsbaarheidsmatching onbetrouwbaar maken.

VEX (Vulnerability Exploitability eXchange) voegt hier nog een laag aan toe. Wanneer Astral vaststelt dat een CVE in een afhankelijkheid uv in werkelijkheid niet beïnvloedt omdat het kwetsbare codepad niet bereikbaar is, kan die beoordeling worden vastgelegd als een VEX-verklaring die aan de SBOM is gekoppeld. Dit maakt van een eenmalige triagebeslissing een herbruikbaar, machineleesbaar artefact waar elke downstreamgebruiker baat bij heeft.

Wat SBOM's niet afdekken — en waarom dat juist de bedoeling is

Dit is waar de eerlijkheid van "geen wondermiddel" belangrijk wordt. In onze analyse valt een aanzienlijk deel van Astrals beveiligingshouding duidelijk buiten het SBOM-domein:

Organisatorische controles — Het afdwingen van 2FA, het beperken van beheerdersrechten, het verbieden dat beheerders beveiligingen omzeilen. Dit zijn problemen op het gebied van identiteits- en toegangsbeheer.

CI/CD-triggerbeleid — Het organisatiebreed verbieden van

pull_request_targetenworkflow_run. Dit is platformgovernance.Tweepersoonsgoedkeuring voor releases — Een menselijke procescontrole die geen enkel documentformaat kan vervangen.

Geen caching in release-builds — Een beleidsbeslissing voor builds.

GitHub App-isolatie — Een architectuurpatroon om geprivilegieerde handelingen te scheiden van CI/CD.

SBOM's doen niet alsof ze deze problemen oplossen, en iedereen die je iets anders vertelt, probeert je iets te verkopen. Het juiste mentale model bestaat uit lagen: organisatorische controles zorgen ervoor dat het proces veilig is, SBOM's documenteren de inhoud, attestaties authenticeren beweringen over artefacten, en kwetsbaarheidsbeheer beoordeelt of die inhoud veilig is. Elke laag versterkt de andere. Geen enkele laag is op zichzelf voldoende. Maar zonder de SBOM-laag zeggen de andere lagen minder over wat er daadwerkelijk in het artefact zit dat je beveiligt.

Het grotere plaatje: een groot aandeel is nog steeds substantieel

Wat Astrals bericht indrukwekkend maakt, is ook wat het ontnuchterend maakt: de enorme hoeveelheid handmatige inspanning, institutionele kennis en op maat gemaakte tooling die nodig is om een goed gefinancierd open-sourceproject te beveiligen. De meeste projecten hebben niet de middelen om dit te repliceren.

SBOM's brengen je niet naar 100%. Niets doet dat. Beveiliging bestaat uit lagen, en iedereen die een wondermiddel belooft negeert het deel dat nog steeds menselijk oordeel, organisatorische discipline en platformniveaucontroles vereist.

Maar het gedeelte dat SBOM's raken — afhankelijkheidszichtbaarheid, correlatie van kwetsbaarheden, herkomst van releases, handhaving van afkoelperioden, controleerbaarheid van builds, VEX-gestuurde triage — vertegenwoordigt het deel van supplychainbeveiliging dat geautomatiseerd, gemeten en continu gemonitord kan worden in plaats van te vertrouwen op heroïsche individuele inspanning. En voor de overgrote meerderheid van projecten die niet kunnen tippen aan Astrals investering, is dat vaak het verschil tussen een beveiligingshouding hebben en hoop hebben.

SBOM's zijn geen wondermiddel. Ze zijn de basis die al het andere verifieerbaar maakt.