GitHub-Releases sind der Ort, an dem SBOMs sterben

Interlynk

Übersicht

Hallo zusammen 👋, SBOM-Enthusiasten! Seit dem Cyber-Sicherheits-Exekutivbefehl 2021 von Joe Biden haben SBOMs (Software-Lieferkette) entscheidende Bedeutung für die Software-Sicherheit und -Compliance erlangt. Mit Ländern wie der EU, USA, Deutschland und Indien, die ihre eigenen SBOM-Vorschriften einführen, ist klar:

SBOMs sind nicht mehr optional – sie sind der neue Standard.

Um dieser Nachfrage gerecht zu werden, haben sich Werkzeuge zur SBOM-Erstellung, -Unterzeichnung, -Qualitätsanalyse, -Bereicherung und -Integration in Sicherheitsplattformen schnell entwickelt, was größtenteils von der Open-Source-Community vorangetrieben wurde.

Die SBOM-Übertragungsherausforderung

Einmal erstellt, muss ein SBOM typischerweise manuell heruntergeladen, hochgeladen und in Sicherheitstools integriert werden, was menschliches Eingreifen in mehreren Schritten erfordert.

Dieser Ansatz ist:

❌ Zeitraubend – Das wiederholte Herunterladen und Hochladen von SBOMs kostet wertvolle Zeit

❌ Fehleranfällig – Manuelle Handhabung erhöht die Fehlerquote.

❌ Veraltet – In einer Ära der Automatisierung ist das Verlassen auf manuelle Workflows einfach nicht skalierbar.

Die manuelle Methode ist in der Welt der Automatisierung zur alten Mode geworden.

Diese Ineffizienz ist ein großes Hindernis für Sicherheitsteams und verlangsamt das Risikomanagement in der Software-Lieferkette.

Nahtloser Transfer von SBOMs mit sbommv

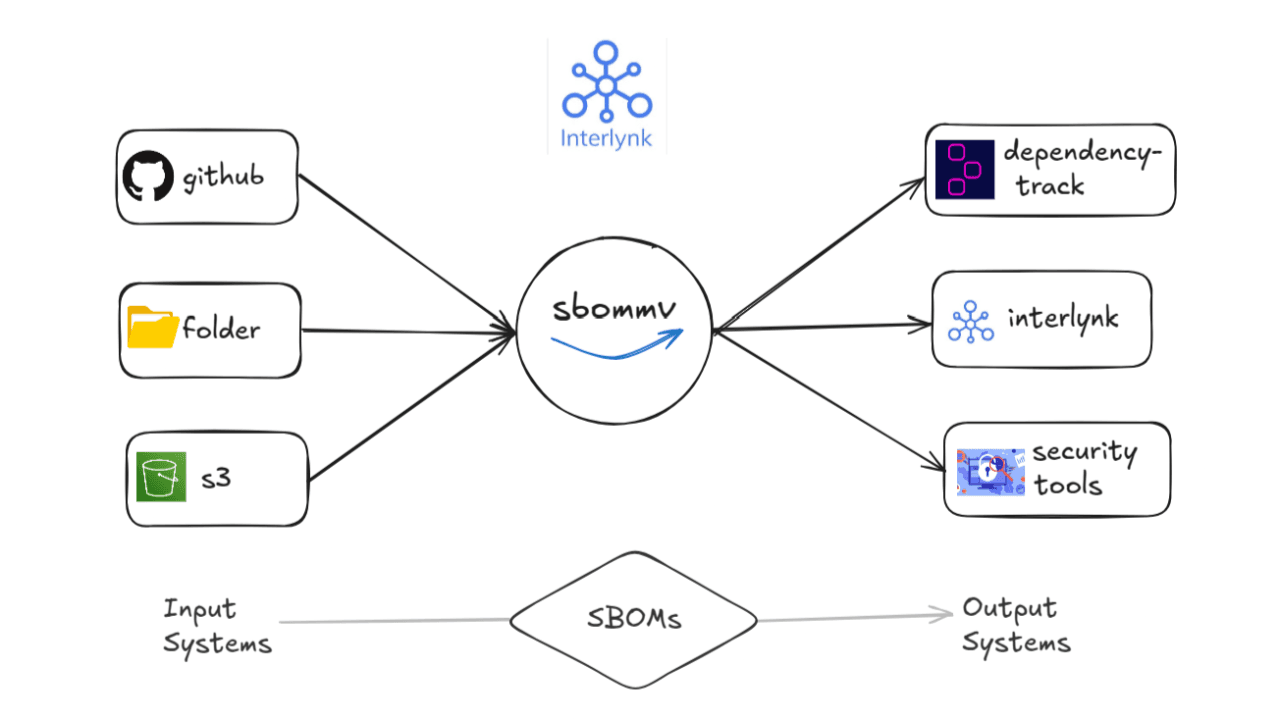

Bei Interlynk haben wir sbommv entwickelt, um nahtlose SBOM-Übertragungen zwischen Systemen zu ermöglichen. Seine modulare Architektur unterstützt Eingangs- und Ausgangsadapter sowie Übersetzung und Anreicherung, was Flexibilität und Anpassungsfähigkeit gewährleistet. Dieses Design macht sbommv hochgradig erweiterbar und ermöglicht eine einfache Integration zusätzlicher Systeme in der Zukunft.

Eliminierung manueller Arbeiten – Kein Herunterladen, Hochladen oder mühsames Handling von Dateien mehr.

Problemloser und nahtloser Integration – Bewegt SBOMs nahtlos über Plattformen mit minimalem Aufwand.

Skalierbar und zukunftssicher – Passt sich an die sich entwickelnden Sicherheits- und Compliance-Anforderungen an.

🚀 Mit sbommv fließen SBOMs von der Quelle zum Ziel ohne manuellen Aufwand – menschliches Eingreifen wird beseitigt und passt perfekt zum modernen Ansatz "Automation First".

Reale Welt Szenario

Viele Softwareprojekte veröffentlichen SBOMs auf GitHub, zusammen mit Binaries, Archiven, Executables und Signaturen. Die SBOMs-Artefakte werden auch als digitale Artefakte. bezeichnet.

Nachdem ein SBOM generiert wurde, muss es auf SBOM-Management-Plattformen wie Dependency-Track, Interlynk und anderen Sicherheitstools für tiefergehende Analysen, Sicherheitsbewertungen und Compliance-Tracking übertragen werden. Dieser Prozess ist jedoch oft manuell und ineffizient. Sicherheitsteams oder Ingenieure müssen typischerweise SBOMs manuell lokalisieren, herunterladen und hochladen manuell, was unnötige Mehrarbeit und ein erhöhtes Risiko von Fehlern mit sich bringt.

Dieser veraltete Arbeitsablauf umfasst:

1️⃣ Manuelles Suchen nach SBOMs in GitHub-Releases oder anderen Repositories.

2️⃣ Herunterladen und erneutes Hochladen zu SBOM-Management-Plattformen zur Verarbeitung.

3️⃣ Wiederholen dieses Prozesses für jede Softwareversion in mehreren Repositories, was zu verschwendeter Zeit und möglichen Inkonsistenzen führt.

Dieser manuelle Arbeitsablauf ist weit verbreitet in Open-Source-Projekten, Unternehmen, und regulierten Branchen, in denen Software-Sicherheit und Compliance von entscheidender Bedeutung sind. Da sich die Softwareentwicklung beschleunigt und die Release-Zyklen verkürzt werden, steigt die Häufigkeit der SBOM-Generierung. Die Abhängigkeit von manuellen SBOM-Übertragungen ist nicht mehr praktikabel—Organisationen benötigen einen skalierbaren, automatisierten Ansatz, um Schritt zu halten.

Um diese Herausforderung anzugehen, lassen Sie uns einen praktischen Leitfaden für die effiziente Übertragung von SBOMs zwischen Systemen mittels sbommv erkunden...

sbommv in Aktion 🚀

Installation

Wenn Sie nach alternativen Installationsmethoden suchen, können Sie diese Anleitung folgen.

Praktische Erfahrung mit sbommv

Bevor Sie SBOMs von Github zu Dependency-Track übertragen, stellen Sie sicher, dass Sie installiert und betriebsbereit sind. Für detaillierte Installationsschritte für Dependency-Track verweisen Sie auf den [Anhang](Anhang: Einrichtung von Dependency-Track) im unteren Abschnitt.

Wir sind mit der Einrichtung von Voraussetzungen für sbommv fertig. Lassen Sie uns die Macht von sbommv entfesseln…

1. Automatisierte SBOM-Übertragung von GitHub zu Dependency-Track

Dies ist die einfachste und automatisierteste Möglichkeit, SBOMs mit minimalem Aufwand des Benutzers zu verwalten. Sie verwendet die API von GitHub, um automatisch das SBOM für den neuesten Hauptzweig abzurufen, da GitHub das Exportieren von SBOM für ein Repository ermöglicht.

HINWEIS: Aktivieren Sie den SBOM-Export über die Dependency-Graph-API

Führen Sie den folgenden Befehl aus, um das SBOM aus dem sbommv-Repository abzurufen und zu Dependency-Track zu verschieben:

Nach der Ausführung:

Das SBOM wird abgerufen --> in CycloneDX konvertiert --> hochgeladen zu Dependency-Track.

Wenn das Projekt nicht existiert, wird es automatisch in Dependency-Track erstellt. Darüber wird es mit dem Namen interlynk-io/sbommv-latest erstellt.

Zusammen mit der Projekterstellung wird Beschreibung und Tags hinzugefügt. Über die Beschreibung wird "Erstellt & hochgeladen von sbommv" hinzugefügt und Tags wie "github" und "sbommv".

Vor- und Nachteile der Verwendung der GitHub-API-Methode zur SBOM-Übertragung

Da GitHub das Exportieren von SBOMs manuell oder über die Dependency-Graph-API ermöglicht, ist es eine komfortable Quelle für SBOM.

✅ Vorteile

✔️ Vollautomatisch – Beseitigt die Notwendigkeit, SBOMs manuell zu generieren und zu übertragen.

✔️ Hält Projekte aktuell – Synchronisiert automatisch mit Dependency-Track und stellt sicher, dass das neueste SBOM immer verfügbar ist.

✔️ Schnellster Weg, um zu beginnen, ohne Werkzeuge zur SBOM-Generierung verwenden zu müssen.

❌ Nachteile

⚠️ Begrenzt auf den Hauptzweig – Die API von GitHub bietet nur SBOMs für den Standardzweig, was bedeutet, dass sie keine Sichtbarkeit auf frühere Versionen oder spezifische Releases hat.

⚠️ Keine historischen Schnappschüsse – Es erfasst keine SBOMs für frühere Versionen der Software, die für die Einhaltung oder Sicherheitsprüfungen entscheidend sein könnten.

Alternative GitHub-Methoden für fortgeschrittenere SBOM-Workflows

Für Teams, die größere Kontrolle über die SBOM-Extraktion benötigen, unterstützt sbommv zusätzliche GitHub-Methoden über den API-Ansatz hinaus:

Release-basierte Methode – Holt alle SBOMs von GitHub-Releases und stellt sicher, dass die Versionsgeschichte erfasst wird.

Tool-basierte Methode – Klont das Repository und generiert frische SBOMs mit Tools wie Syft, um ein umfassenderes Software-Bill-of-Materials bereitzustellen.

Diese Optionen ermöglichen tiefere Einblicke, bessere Versionsverfolgung und eine umfassendere SBOM-Verwaltung über das hinaus, was die API von GitHub allein bieten kann.

2. Hochladen bereits vorhandener SBOMs aus einem Ordner zu Dependency-Track

In Fällen, in denen SBOMs bereits lokal gespeichert sind, kann sbommv diese nahtlos von einem Ordner nach Dependency-Track übertragen.

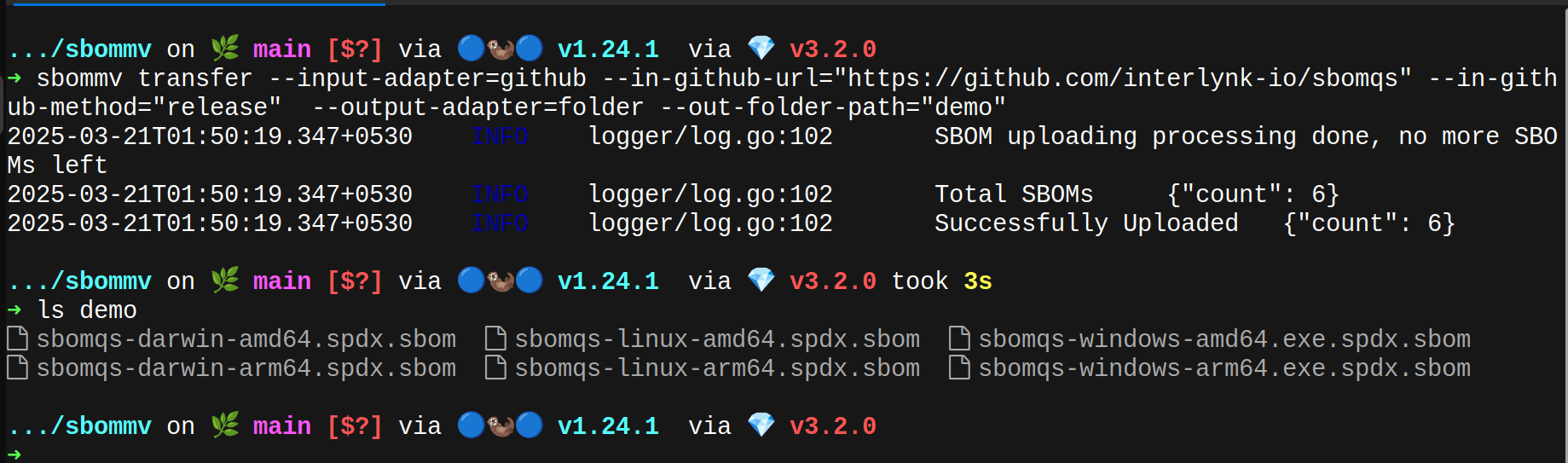

Um dies zu demonstrieren, lassen Sie uns einen lokalen Ordner mit SBOMs füllen. Wir laden alle SBOMs aus dem sbomqs GitHub-Repository über die GitHub-Release Methode herunter und stellen sicher, dass wir die neueste verfügbare Version abrufen.

Abb.: Abgerufene SBOMs von der "sbomqs" Repo-Release-Seite & speichern Sie sie lokal im "Demo"-Ordner

Jetzt, wo wir eine Sammlung von SBOMs in unserem lokalen Ordner Demo haben, besteht der nächste Schritt darin, sie nahtlos mit sbommv zu Dependency-Track zu übertragen.

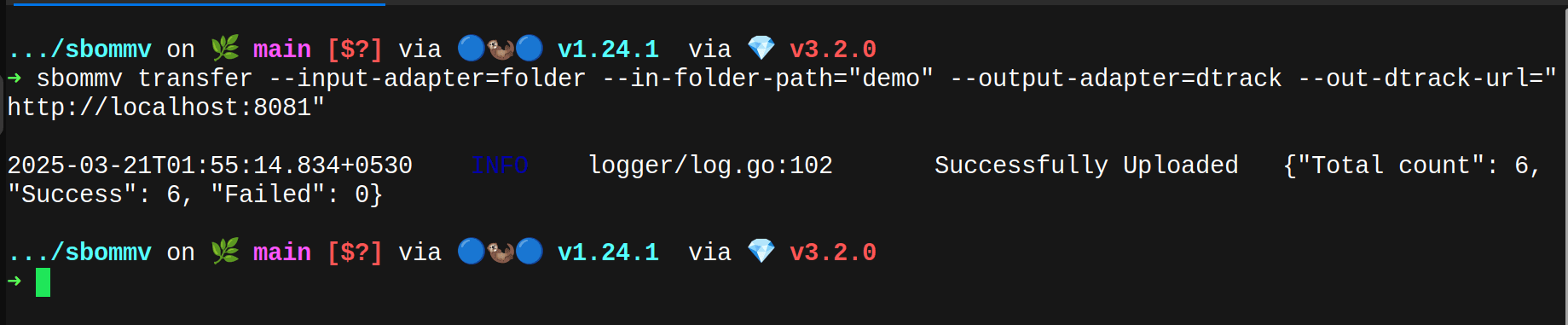

Führen Sie den folgenden Befehl aus, um alle SBOMs aus dem lokalen Demo Ordner nach Dependency-Track:

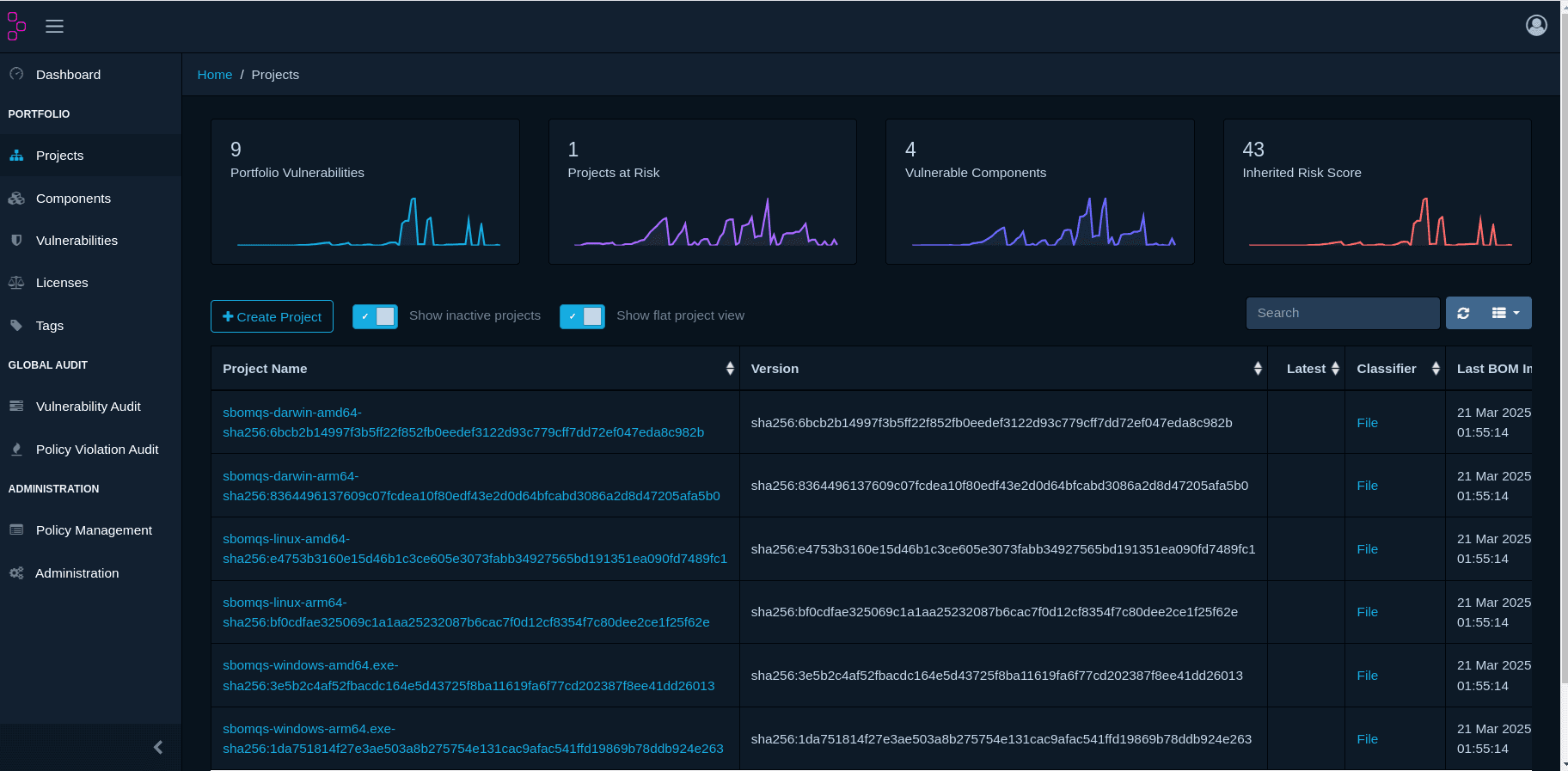

Abb.: Hochladen von SBOMs aus dem Demo-Ordner zu DTrack

Abb.: SBOMs wurden zu DTrack mit dem Projektnamen "primäre Comp-Version" hochgeladen

Nach der Ausführung:

Nur gültige SBOM-Dateien werden erkannt und hochgeladen.

SPDX 2.2 SBOMs werden automatisch auf SPDX 2.3 aktualisiert, bevor sie in CycloneDX konvertiert werden, um die Kompatibilität mit der Akzeptanz von Dependency-Track aufrechtzuerhalten.

Erstellt automatisch den Projektnamen, indem der primäre Komponentenname und die Version aus dem SBOM verwendet werden.

3. Dry-Run-Modus (optionale Funktion)

Bevor eine SBOM-Übertragung ausgeführt wird, bietet sbommv einen Dry-Run-Modus, der es Benutzern ermöglicht, anzuzeigen, welche SBOMs verarbeitet werden – ohne tatsächliche Änderungen vorzunehmen. Diese Funktion hilft dabei, Übertragungen sowohl für GitHub-basierte als auch für ordnerbasierte SBOM-Quellen zu überprüfen.

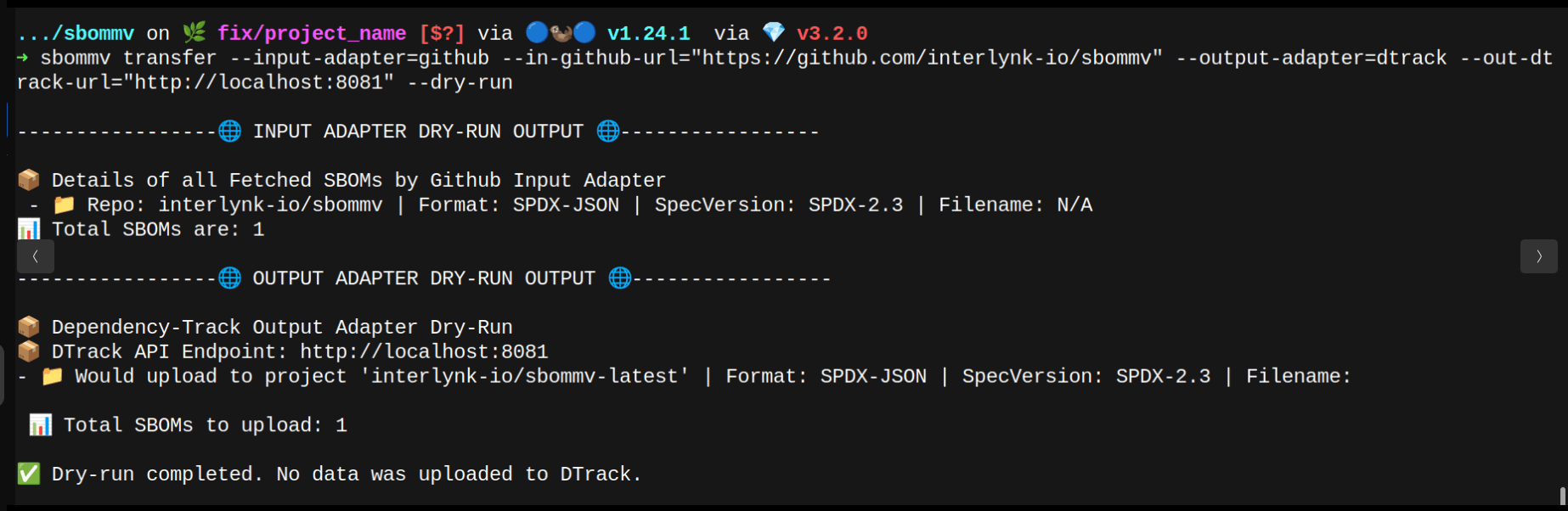

Vorschau einer Github-zu-Dependency-Track-Übertragung

Um zu überprüfen, welche SBOMs von einem GitHub-Repository nach Dependency-Track übertragen werden, führen Sie aus:

Abb.: Dry-Run-Modus zur Vorschau der GitHub-zu-Dependency-Track-Übertragung

Zeigt die Liste der SBOMs an, die von welchem Repo abgerufen werden und ihre Formate.

Stellt sicher, dass die Projektnamen und Formate vor der Ausführung korrekt identifiziert werden.

Gesamtzahl der abgerufenen SBOMs.

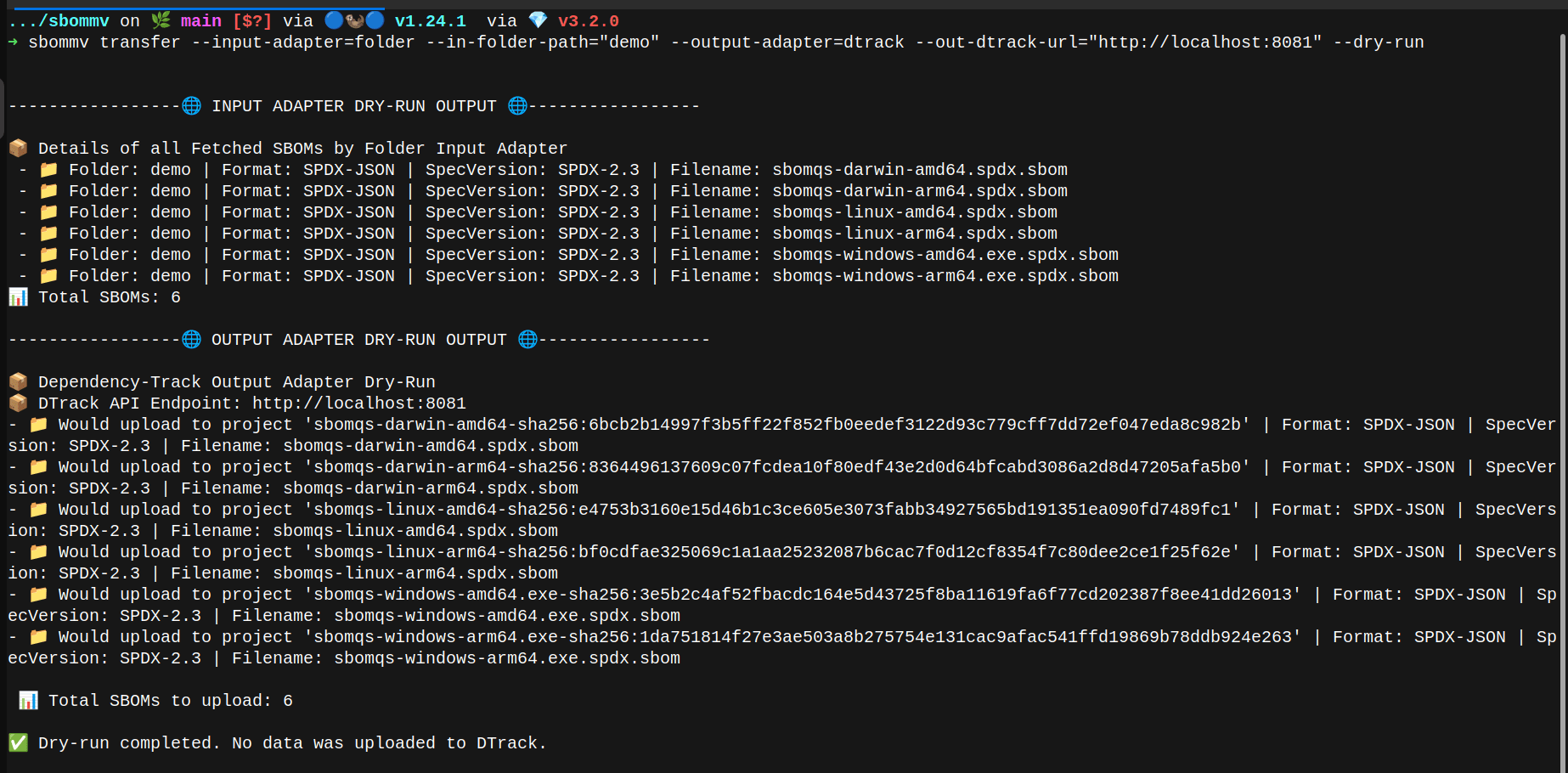

Vorschau einer Ordner-zu-Dependency-Track-Übertragung

Um die in einem lokalen Ordner gespeicherten SBOMs zu überprüfen, bevor Sie sie nach Dependency-Track übertragen, führen Sie aus:

Abb.: Dry-Run-Modus zur Vorschau der Ordner-zu-Dependency-Track-Übertragung

Listet gültige SBOM-Dateien auf, die im Ordner erkannt wurden.

Bestätigt Format, Projektnamen, die hochgeladen werden, DTrack, Spezifikationsversion und Dateiname.

Gesamtzahl der hochzuladenden SBOMs.

Der Dry-Run-Modus hilft dabei, Fehler zu vermeiden und Übertragungen zu validieren, bevor sie ausgeführt werden, was ihn zu einer nützlichen Funktion für eine reibungslose SBOM-Verwaltung macht.

Bis jetzt haben wir zwei wichtige Branchenszenarien behandelt:

1️⃣ Automatisierte SBOM-Generierung und -Übertragung – Abrufen von SBOMs direkt von GitHub und nahtlose Integration in Dependency-Track.

2️⃣ Hochladen bereits vorhandener SBOMs – Übertragung lokal gespeicherter SBOMs von einem Ordner nach Dependency-Track, während die Formatkompatibilität und Projekorganisation sichergestellt werden.

Diese Workflows zeigen, wie sbommv den SBOM-Transfer optimiert, den manuellen Aufwand reduziert und sicherstellt, dass SBOMs immer für Sicherheits- und Compliance-Analysen verfügbar sind.

Zukunftsarbeit: Was kommt als Nächstes für sbommv?

Wir fangen gerade erst an! 🚀 Hier ist, was als Nächstes kommt:

Ordnerüberwachung – Anstatt SBOM-Übertragungen manuell auszulösen, wird sbommv kontinuierlich Verzeichnisse überwachen und neue SBOMs automatisch hochladen, sobald sie erscheinen. Bleiben Sie dran – dieses Feature wird nächste Woche 🚀 mit praktischen Informationen zur Interlynk Plattform !

Erweiterte Eingangs- & Ausgangsunterstützung – Wir fügen Unterstützung für S3-Buckets, zusätzliche Sicherheitswerkzeuge und weitere SBOM-Formate hinzu, wodurch sbommv noch vielseitiger wird.

Erweiterte SBOM-Verarbeitung – Verbesserungen sind in Arbeit, einschließlich besserer SBOM-Formatkonvertierungen, verbesserter Validierung und detaillierter Protokollierung für größere Sichtbarkeit bei SBOM-Übertragungen.

Wenn Sie sbommv nützlich finden, zeigen Sie Ihre Unterstützung, indem Sie dem Repository einen ⭐ auf GitHub geben. Ihr Feedback und Ihre Beiträge helfen, die zukünftige Entwicklung voranzutreiben!

Haben Sie einen Funktionswunsch? Öffnen Sie ein Problem in unserem GitHub-Repo – wir würden gerne von Ihren Ideen hören! 🚀

Fazit

Das manuelle Übertragen von SBOMs ist kein tragbarer Ansatz mehr, insbesondere da die Anforderungen an die Sicherheit und Compliance in der Software-Lieferkette weiterhin sich weiterentwickeln. Ineffiziente Arbeitsabläufe verschwenden nicht nur Zeit, sondern bringen auch Risiken mit sich, die die Sicherheit gefährden können. Automatisierung ist die einzige skalierbare Lösung.

Mit sbommv ist der SBOM-Transfer nahtlos – egal, ob direkt von GitHub abgerufen oder vorhandene SBOMs von lokalen Ordnern zu Dependency-Track übertragen werden. Durch die Beseitigung manueller Handhabung können Organisationen sicherstellen, dass SBOMs immer auf dem neuesten Stand, in Sicherheitstools integriert und zur Analyse bereit verfügbar sind.

Der Übergang zu automatisiertem SBOM-Management ist nicht nur eine Annehmlichkeit – es ist eine Notwendigkeit.

"Beginnen Sie noch heute mit der Nutzung von sbommv und bringen Sie Automatisierung in Ihren SBOM-Lebenszyklus

– denn Sicherheit skaliert nicht manuell."

Referenzen & Ressourcen

🔹 sbommv GitHub Repository – [GitHub-Link]

🔹 Dependency-Track-Dokumentation – [DT-Dokumentationslink] und [Github-Link]

🔹 SPDX & CycloneDX-Spezifikation – [SPDX-Link] | [CycloneDX-Link]

🔹 Offizielle Website von Interlynk – [Website-Link]

🔹 Interlynk OSS-Projekte – [Github-Link]

🔹sbommv [Einsteigerleitfaden] und [Beispiele]

Appendix: Einrichtung von Dependency-Track

Führen Sie Dependency-Track lokal auf Ihrem System mit docker aus

Besuchen Sie http://localhost:8080

Melden Sie sich mit den standardmäßigen Anmeldeinformationen an:

Ändern Sie nun Ihr Passwort.

Schließlich sind Sie auf der Homepage der Dependency-Track-Plattform gelandet.

Erstellen wir das DTRACK_API_KEY-Token, das erforderlich ist, um auf die Plattform zuzugreifen.

Gehen Sie auf der linken Seite zu Verwaltung --> Zugriffsmanagement --> Teams --> klicken Sie auf Administrator --> kopieren Sie die untenstehenden API-Keys, etwa so:

Nun exportieren Sie dieses Token in Ihrer CLI, bevor Sie sbommv ausführen.